Двухфакторная аутентификация для идентификатора Apple ID

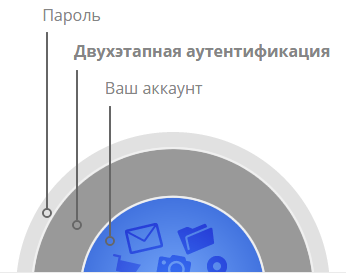

Двухфакторная аутентификация — это дополнительный уровень безопасности Apple ID, который гарантирует, что доступ к вашей учетной записи сможете получить только вы, даже если ваш пароль стал известен кому-то еще.

- Как это работает

- Настройка двухфакторной аутентификации

- Управление учетной записью

- Часто задаваемые вопросы

Как это работает

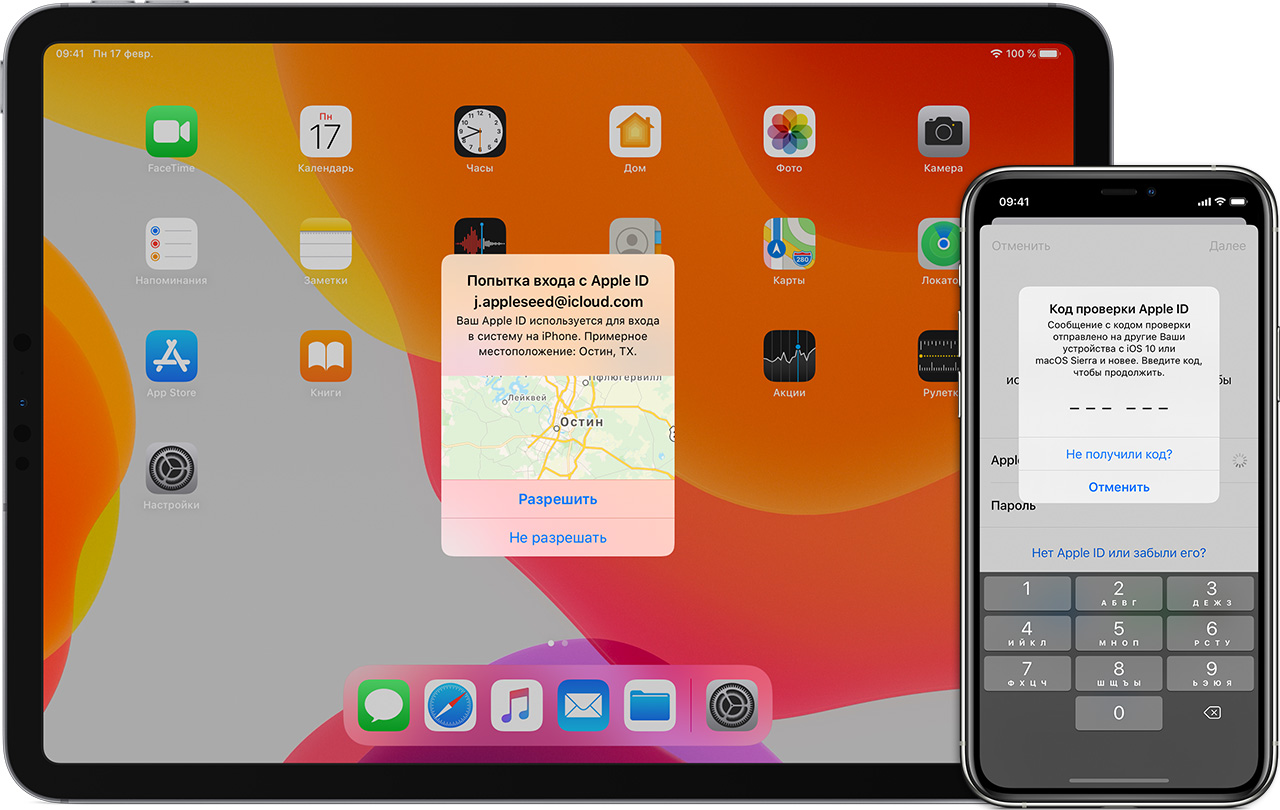

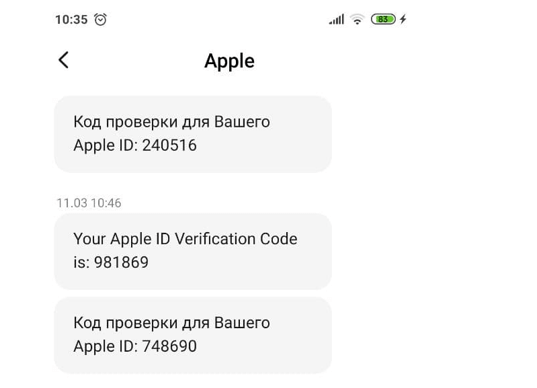

Благодаря двухфакторной аутентификации доступ к вашей учетной записи с доверенного устройства или на веб-сайте сможете получить только вы. При первом входе на новом устройстве вам потребуется предоставить два элемента данных: ваш пароль и шестизначный цифровой код подтверждения, который автоматически отображается на доверенных устройствах или может быть отправлен на ваш телефон. После ввода кода новое устройство включается в число доверенных устройств. Например, если у вас есть устройство iPhone, то при первом входе в учетную запись на недавно приобретенном компьютере Mac вам будет предложено ввести пароль и код подтверждения, который автоматически отобразится на экране вашего iPhone.

Поскольку для доступа к учетной записи при двухфакторной аутентификации недостаточно только знания пароля, безопасность вашего идентификатора Apple ID и хранимых на серверах Apple данных существенно возрастает.

После выполнения входа код подтверждения больше не будет запрашиваться на этом устройстве, пока не будет полностью выполнен выход, не будут стерты все данные на устройстве или пока не потребуется сменить пароль из соображений безопасности. При выполнении входа на веб-сайте можно указать, что браузер является доверенным, и в следующий раз при выполнении входа с этого компьютера код подтверждения не будет запрашиваться.

Доверенные устройства

Доверенным устройством может быть iPhone, iPad или iPod touch с iOS 9 и более поздней версии либо компьютер Mac с OS X El Capitan и более поздней версии, на котором уже выполнен вход в учетную запись с использованием двухфакторной аутентификации. Это устройство, для которого нам известна его принадлежность вам и которое можно использовать для проверки личности путем отображения кода подтверждения Apple при входе с использованием другого устройства или браузера. Apple Watch с watchOS 6 или более поздней версии могут использоваться для получения кодов подтверждения при входе в систему с помощью идентификатора Apple ID, но они не могут выступать в качестве доверенного устройства для сброса пароля.

Доверенные номера телефонов

Доверенный номер телефона — это номер, который можно использовать для получения кодов подтверждения посредством текстовых сообщений или автоматических телефонных вызовов. Чтобы включить двухфакторную аутентификацию, необходимо подтвердить хотя бы один доверенный номер телефона.

Следует также рассмотреть вариант подтверждения дополнительного номера телефона, к которому вы можете получить доступ, — такого как домашний телефон или номер, используемый членом семьи или близким другом. Вы можете использовать этот номер, если у вас временно нет доступа к основному номеру или вашим устройствам.

Коды подтверждения

Код подтверждения — это временный код, отправляемый на доверенное устройство или доверенный номер телефона при первом входе на устройство или на веб-сайте с помощью браузера с использованием идентификатора Apple ID. Кроме того, можно получить код подтверждения в разделе «Настройки» на доверенном устройстве.

Код подтверждения отличается от пароля к устройству, вводимого для разблокировки iPhone, iPad и iPod touch.

Настройка двухфакторной аутентификации для идентификатора Apple ID

Чтобы включить двухфакторную аутентификацию на своем устройстве, выполните следующие действия. Узнайте больше о доступности двухфакторной аутентификации.

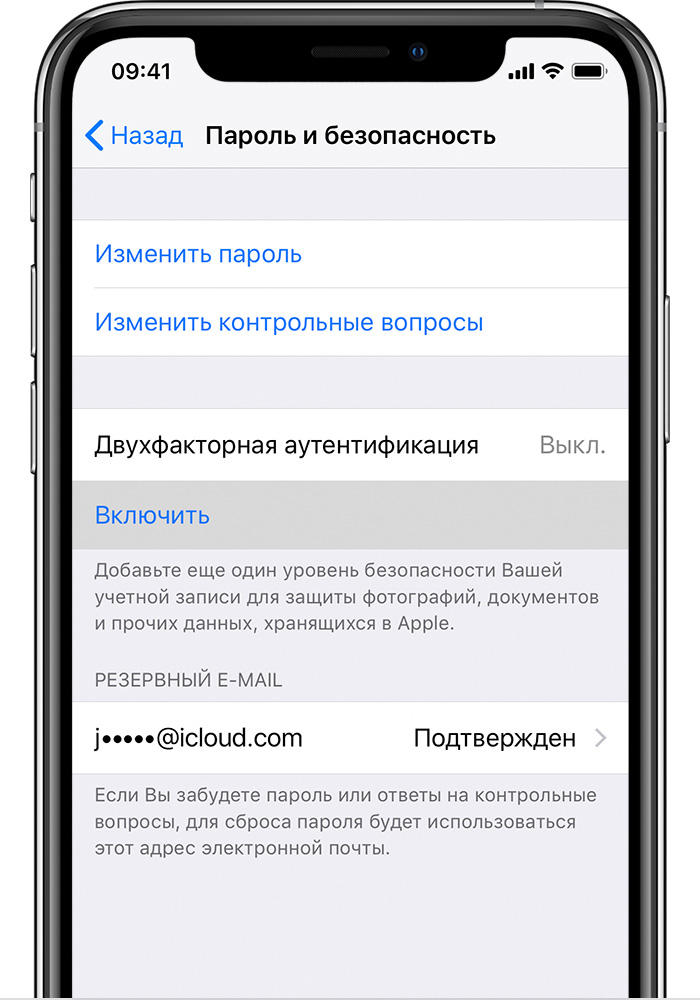

Включение двухфакторной аутентификации на iPhone, iPad или iPod touch

- Выберите «Настройки» > [ваше имя] > «Пароль и безопасность».

- Нажмите «Включить двухфакторную аутентификацию».

![]()

- Коснитесь «Продолжить».

- Укажите номер телефона, на который необходимо получать коды подтверждения при входе в систему. Можно выбрать получение кодов в виде текстовых сообщений или автоматических телефонных вызовов.

- Нажмите «Далее».

- Введите код подтверждения, чтобы подтвердить номер телефона и включить двухфакторную аутентификацию.

Возможно, потребуется ответить на контрольные вопросы Apple ID.

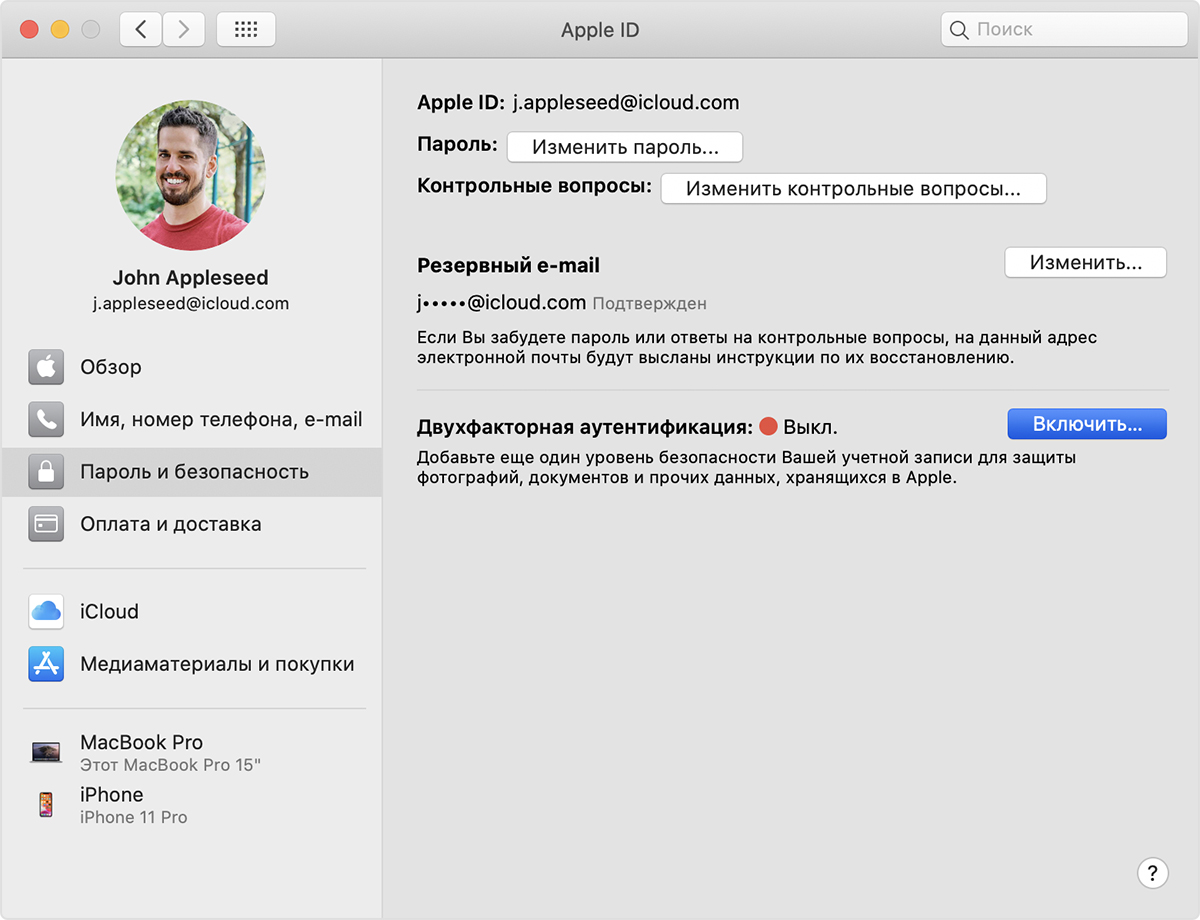

Включение двухфакторной аутентификации на компьютере Mac

- Выберите меню Apple (?) > «Системные настройки», затем щелкните идентификатор Apple ID.

- Щелкните «Пароль и безопасность» (под своим именем).

- Рядом с пунктом «Двухфакторная аутентификация» нажмите «Включить».

![]()

Если установлена ОС macOS Mojave или более ранней версии:

- Перейдите в меню Apple ? > «Системные настройки», затем нажмите iCloud и выберите «Сведения об учетной записи».

- Щелкните значок «Безопасность».

- Щелкните «Включить двухфакторную аутентификацию».

Некоторые идентификаторы Apple ID, созданные в ОС iOS 10.3 или macOS 10.12.4 и более поздних версий, защищены двухфакторной аутентификацией по умолчанию. В этом случае двухфакторная аутентификация будет уже включена.

Переход на двухфакторную аутентификацию в Интернете

- Перейдите на веб-страницу appleid.apple.com, затем войдите в систему с помощью идентификатора Apple ID.

- Ответьте на контрольные вопросы и нажмите «Продолжить».

- Вы увидите предложение повысить уровень безопасности вашей учетной записи. Коснитесь «Продолжить».

- Нажмите «Повысить безопасность учетной записи».

- Укажите номер телефона, на который необходимо получать коды подтверждения при входе в систему. Можно выбрать получение кодов в виде текстовых сообщений или автоматических телефонных вызовов.

- Нажмите кнопку «Продолжить».

- Введите код подтверждения, чтобы подтвердить номер телефона и включить двухфакторную аутентификацию.

Если идентификатор Apple ID не защищен двухфакторной аутентификацией, некоторые сайты Apple могут попросить вас обновить учетную запись.

Что следует помнить при использовании двухфакторной аутентификации

Двухфакторная аутентификация значительно усиливает защиту Apple ID. После включения этой функции для выполнения входа в учетную запись потребуются пароль и доступ к доверенным устройствам или доверенному номеру телефона. Чтобы обеспечить максимальную защиту своей учетной записи и постоянный доступ, существует несколько простых рекомендаций, которым необходимо следовать:

- Запомните свой пароль Apple ID.

- Используйте код-пароли для всех своих устройств.

- Своевременно обновляйте доверенные номера телефонов.

- Обеспечивайте физическую безопасность доверенных устройств.

Управление учетной записью

Управлять своими доверенными номерами телефонов, доверенными устройствами и другой информацией об учетной записи можно на странице своей учетной записи Apple ID.

Управление доверенными номерами телефонов

Для использования двухфакторной аутентификации потребуется наличие в базе данных хотя бы одного доверенного номера телефона, на который можно получать коды подтверждения. Следует также рассмотреть вариант подтверждения дополнительного доверенного номера телефона, помимо вашего собственного. Если ваш iPhone утерян или поврежден и при этом является вашим единственным доверенным устройством, вы не сможете получить коды подтверждения, необходимые для доступа к вашей учетной записи.

Обновление доверенного номера телефона на странице учетной записи Apple ID

- Перейдите на веб-страницу appleid.apple.com.

- Выполните вход с помощью идентификатора Apple ID.

- Перейдите в раздел «Безопасность» и нажмите «Изменить».

Если необходимо добавить номер телефона, нажмите «Добавить проверенный номер телефона» и введите номер телефона. Выберите способ подтверждения номера (текстовым сообщением или автоматическим телефонным вызовом) и нажмите «Продолжить». Чтобы удалить доверенный номер телефона, щелкните  рядом с номером телефона, который необходимо удалить.

рядом с номером телефона, который необходимо удалить.

Обновление доверенного номера телефона через восстановление учетной записи

- Перейдите на веб-страницу appleid.apple.com.

- Выполните вход с помощью идентификатора Apple ID.

- Выберите «Не получили код подтверждения?», а затем «Другие параметры».

- Вы будете перенаправлены на веб-страницу iforgot.apple.com.

- Создайте запрос на восстановление учетной записи. Узнать больше о восстановлении учетной записи.

Просмотр доверенных устройств и управление ими

Просматривать список доверенных устройств и управлять ими можно на устройстве под управлением операционных систем iOS и macOS, а также в разделе «Устройства» страницы учетной записи Apple ID.

- Выберите «Настройки» > [ваше имя].

- Выберите устройство из списка.

Для macOS Catalina или более поздней версии:

- Выберите меню Apple (?) > «Системные настройки».

- Выберите «Apple ID».

- Выберите устройство на боковой панели.

В macOS Mojave или более ранней версии:

- Выберите меню Apple (?) > «Системные настройки».

- Выберите «iCloud», затем нажмите «Сведения об учетной записи».

- Перейдите на вкладку «Устройства».

- Выберите устройство из списка.

- Перейдите на страницу своей учетной записи Apple ID.

- Выполните вход с помощью идентификатора Apple ID.

- Перейдите в раздел «Устройства».

В списке устройств перечислены устройства, для которых выполнен вход с помощью вашего Apple ID. Выберите устройство, чтобы просмотреть информацию о нем, такую как модель и серийный номер. Ниже вы можете увидеть другую полезную информацию, включая сведения о том, является ли устройство доверенным и может ли оно использоваться для получения кодов проверки Apple ID.

Вы также можете удалить доверенное устройство, выбрав «Удалить из учетной записи» в списке устройств. Удаление доверенного устройства приводит к прекращению отображения на нем кодов подтверждения и блокировке доступа с этого устройства в iCloud и другие службы Apple до тех пор, пока на нем не будет выполнен повторный вход с помощью двухфакторной аутентификации. Если необходимо найти устройство или удалить с него данные до того, как удалять его из списка доверенных устройств, можно использовать функцию «Найти iPhone».

Создание паролей для приложений

При использовании двухфакторной аутентификации для входа в учетную запись из приложений или служб сторонних разработчиков, например из приложений для работы с электронной почтой, контактами или календарями, которые разработаны не компанией Apple, потребуются особые пароли для этих приложений. Чтобы создать пароль для приложения, выполните следующие действия.

- Перейдите на страницу учетной записи Apple ID.

- Щелкните «Создать пароль» в разделе «Пароли приложений».

- Следуйте инструкциям на экране.

После создания пароля для приложения введите или вставьте его в поле ввода пароля в приложении обычным способом.

Android для чайников №10. Двухэтапная аутентификация

Павел Крижепольский

Любой владелец Android смартфона в той или иной мере пользуется сервисами Google. Например, доступом в магазин приложений Google Play. Или синхронизацией телефонной книги. Причем, для доступа ко всем сервисам Google используется всего один аккаунт, что очень удобно. Вот только если злоумышленнику удастся подобрать к этому аккаунту пароль, то он получит доступ к очень большому количеству личной и весьма важной информации. В этой статье мы поговорим о том, как можно защитить свой Google аккаунт.

Введение

Последнее время базы с паролями от почтовых сервисов стали попадать в сеть с завидной регулярностью. 5 сентября в сеть «утекло» более миллиона паролей пользователей почты Yandex. 8 сентября – около 4,5 млн аккаунтов Mail.ru. Не успели стихнуть шутки про «Интернет-АвтоВАЗ» и «Яндекс, в котором найдется все», как к ним добавилось почти 5 миллионов логинов и паролей от учетных записей почтового сервиса Gmail.

Все компании поспешили заверить пользователей, что большая часть украденных паролей уже не действительна. И, по большей части, они относятся к удаленным или ранее скомпрометированным аккаунтам. Но так это или нет доподлинно неизвестно.

Отдельно стоит отметить, что имея логин и пароль от чужой почты в Gmail, злоумышленник заодно получает доступ и ко многим другим сервисам. Например, к файлам в Google Drive, покупкам в Google Play, чату Hangouts, телефонной книге, аккаунтам в Google Plus и YouTube и многому другому. Кроме того, пользователи Android часто используют аккаунт Google для авторизации в сторонних сервисах и программах, доступ к которым также будет потерян.

Читая новости о взломанных аккаунтах и «утекших» паролях, большинство людей в глубине души абсолютно уверенно, что с ними всего этого никогда не случится. Но на практике, от кражи пароля или попытки взлома не застрахован никто. И нервов все это может попортить очень изрядно.

К счастью, проблема взлома пароля имеет простое и изящное решение. Называется оно «Двухэтапная аутентификация».

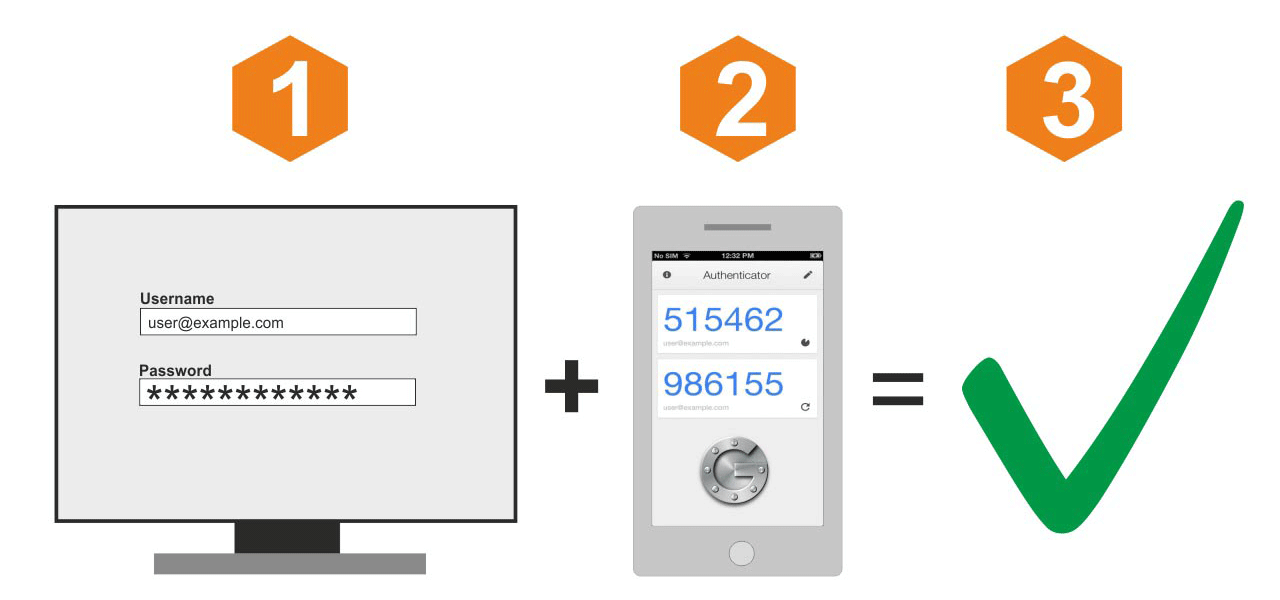

Что это такое?

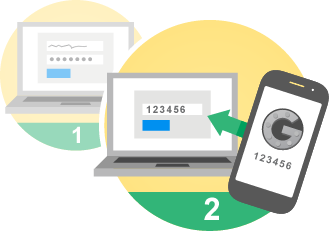

Сложного названия боятся не стоит, ведь на самом деле, речь идет об очень простой системе, которой уже давно пользуются многие ресурсы, от банков до социальных сетей. Суть заключается в том, что помимо логина и пароля для входа в аккаунт теперь потребуется ввести специальный код, который придет на мобильный телефон по SMS. Даже если злоумышленник каким-то образом узнает ваш пароль, то добраться до телефона он в любом случае не сможет. И, не сумев узнать код подтверждения, останется ни с чем.

Если говорить о безопасности, то никаких вопросов такая схема не вызывает. Дополнительный уровень защиты действительно способен уберечь от многих неприятностей. Но что насчет удобства работы? Мало кому понравится для проверки почты каждый раз ждать SMS сообщения и вручную вводить длинный код.

К счастью, это вовсе необязательно. При входе в аккаунт вы можете отметить компьютер как надежный. И повторно вводить на нем код подтверждения больше не потребуется. При этом, ваш аккаунт по-прежнему будете под защитой – при попытке входа с незнакомого компьютера, система вновь потребует ввести код.

Также стоит отметить, что для удобства пользователей компания предусмотрела несколько дополнительных вариантов, с помощью которых можно получить код даже в том случае, если ваш телефон находится вне зоны действия сети. Например, можно заранее распечатать специальные резервные коды или установить на смартфон специальную программу-генератор, умеющую самостоятельно их создавать.

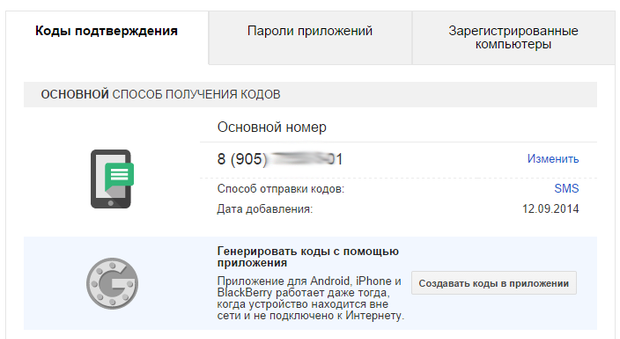

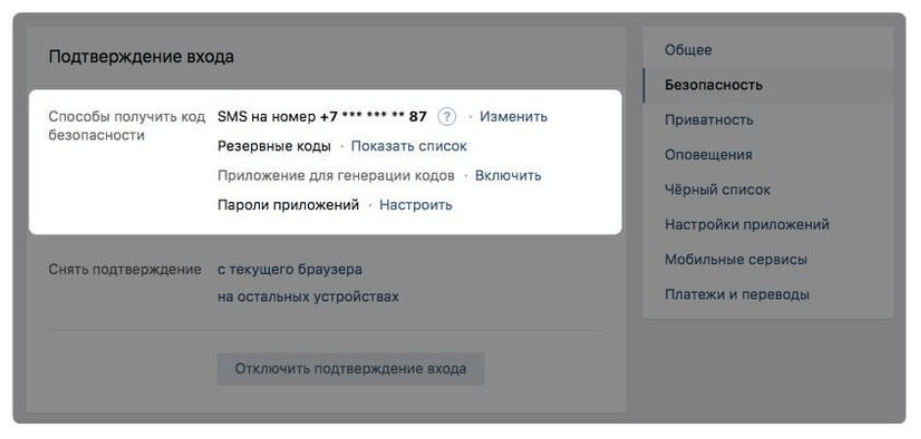

Как подключить?

Подключение двухэтапной аутентификации займет у вас буквально пару минут. Все что для этого требуется – перейти по следующей ссылке и следовать указаниям.

От вас потребуется войти в свой Google аккаунт, ввести номер мобильного телефона, выбрать удобный способ получения кодов (это может быть как SMS, так и голосовой вызов) и ввести полученный код подтверждения.

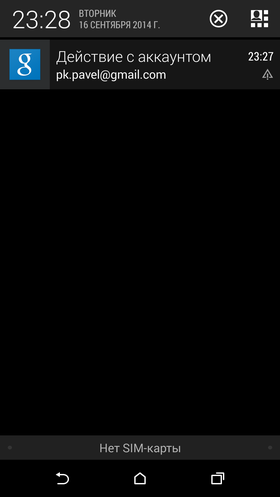

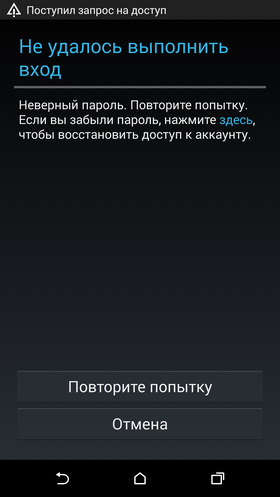

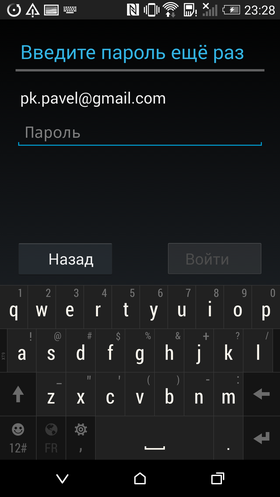

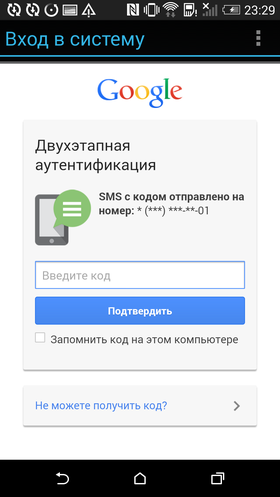

После того, как двухэтапная аутентификация подключена, нужно будет заново войти в Google аккаунт на всех компьютерах и мобильных устройствах, где он у вас используется. Обратите внимание на значок с восклицательным знаком, появившейся в панели уведомлений смартфона. Он говорит о том, что связь с аккаунтом Google потеряна. Потяните шторку строки уведомлений вниз, нажмите на появившееся сообщение, заново введите пароль к Google аккаунту и нажмите «Войти». Дождитесь SMS сообщения, введите секретный код и не забудьте поставить галочку «Запомнить код на этом компьютере» — это избавит вас от необходимости повторно вводить эти данные после перезагрузки устройства.

При необходимости, аналогичную процедуру нужно будет проделать на том компьютере, где вам потребуется доступ к сервисам Google. Только помните, что ставить галочку «Запомнить код на этом компьютере» следует только в том случае, если его владельцу вы действительно доверяете.

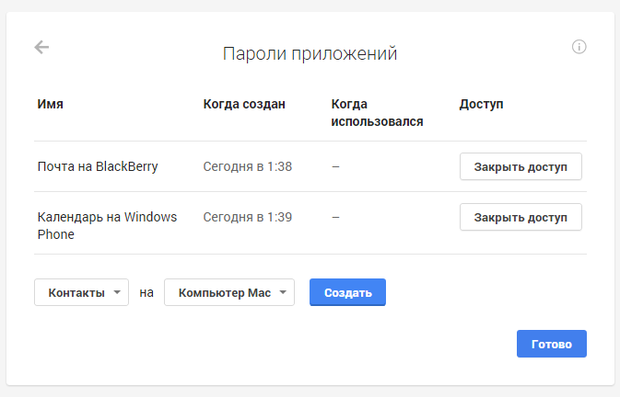

Главный подводный камень двухэтапной аутентификации – подключение аккаунта Google к некоторым сторонним почтовым клиентам, вроде Microsoft Outlook, почтового клиента на смартфонах BlackBerry или компьютере iMac. К сожалению, они поддерживают только имя пользователя и пароль и не работают с кодами подтверждения. Поэтому, вместо кода для таких приложений будет использоваться специальный пароль.

Создавать такой пароль совсем не сложно, нужно только перейти по следующей ссылке и указать название сервиса (почта, календарь и пр.) и тип клиента. Пароли приложений генерируются автоматически, запоминать их не придется.

На этой же странице можно отредактировать список доверенных устройств или изменить номер телефона.

Итоги

Пользоваться дополнительной защитой или нет – решить исключительно вам. Но, на мой личный взгляд, двухэтапная аутентификация — это нужное и полезное дело. Если есть возможность, всегда привязывайте к своему номеру телефона аккаунты платежных сервисов, почты и социальных сетей. Лучше пусть эти предосторожности окажутся лишними, чем однажды злоумышленник от вашего же имени обманет ваших друзей и близких. Например, отправив с вашего адреса электронной почты сообщение с просьбой срочно перевести деньги на счет.

Читайте также

Пятничная колонка

Когда покупать смартфон?

Посиделки по вторникам

Переход на 2 нм и тонкости техпроцесса

Переход на 2 нм и тонкости техпроцесса

Новостной дайджест

Двойной дисплей

На правах оффтопа

На правах оффтопа. телевидение или интернет

Беседка

Что такое работа и совещания по-илонмасковски?

Что такое работа и совещания по-илонмасковски?

iOS vs Android

Анатомия подделки. airpods 2

РоботоСофт

10 приложений для android 10

Аксессуары

Зачем сдэк требует паспорт?

21 комментарий на «“Android для чайников №10. Двухэтапная аутентификация”»

хорошая статья. я правда этого не делал, но гугл иногда сам вдруг требовал чегот подобного и ещё спрашивал на какой номер прислать смс/хз

Неплохо было бы, наверное, добавить ссылку на конкурсную статью «Dreamer…»а (вроде) по той же теме.

По сабжу: да, так оно, может, и надёжнее, но меня уже бесит то, с каким остервенением куча сервисов начало требовать мой номер телефона. Не их собачье дело, какой у меня номер и как я буду защищать свой аккаунт.

У меня однажды взломали скайп и это было очень неприятно. Всем друзьям и коллегам кто был на тот момент онлайн ушло сообщения типа «у меня большие проблемы, если есть возможность, пожалуйста, одолжи 2к до понедельника». Кто-то уже начал переспрашивать что случилось и куда лучше перевести деньги… К счастью, среди всех прочих сообщение ушло еще и брату, с которым я разговаривал за пять минут до этого. И он сразу перезвонил.

С тех предпочитаю перестраховаться. Лишним не будет.

Да я не против двухфакторной авторизации, я против насильственного насаживания на неё и вызнавания весьма личной информации.

С моей точки зрения это такое же насильственное насаживание, как и требование подбирать пароль длинной не менее 6-ти символов. Хотя казалось бы, кому какое дело, какой пароль я использую для входа в интернет-банк? Если решил поставить 123, то это мое личное дело…

Увы, большая часть пользователей в своих косяках будет винить кого угодно, но только не себя самого. Сервис не надежный, защита плохая, данные аккаунтов подпольно продают, АНБ личную информацию сливают… Людей которые понимают риски и принимают решение взвешенно меньшинство. Остальные не хотят задумываться даже о самых элементарных вещах и откровенно не готовы отвечать за последствия своих поступков.

>Остальные не хотят задумываться даже о самых элементарных вещах и откровенно не готовы отвечать за последствия своих поступков. Великий кукурузо :

>Остальные не хотят задумываться даже о самых элементарных вещах и откровенно не готовы отвечать за последствия своих поступков. TimeS :

12345678 не поставят — сейчас практически везде требуется хотя бы одна заглавная буква и цифра. При этом сервис обычно следит за тем, что бы в пароле не оказалось более трех символов, идущих на клавиатуре в ряд =)

Хотим мы того или нет, но сейчас является нормой писать в инструкциях к микроволновке, что в ней нельзя сушить котов. В какой-то мере это правильно — когда я впервые подключаю интернет и завожу себе почтовый аккаунт, я не обязан вникать в способы взлома паролей, собирать статистику о кол-ве взломанных аккаунтов и вообще разбираться в том, что значит «надежный» и «ненадежный» пароль. Это задача сервиса объяснить мне, как именно им следует пользоваться и какие могут быть подводные камни.

Например, той же почтой сейчас пользуется куча пожилых людей, для которых все эти тонкости совершенно не очевидны. И если мы с тобой ради безопасности кучи пользователей должны потерпеть десяток секунд, придумывая подходящий под правила пароль, то это не самая большая жертва.

«я не обязан вникать в что такое электрический ток» было последними словами маленького Василия Лоханкина, перед тем, как он взялся за оголённые провода в электрощитке.

Если человек пытается что-то сделать, не понимая даже самых основ, то он дурак и истинный ССЗБ, который заслуживает всех тех синяков, которые ему достанутся, ведь тогда он может хоть чему-то научиться. Поэтому вы как раз таки ОБЯЗАНЫ разбираться в том что такое «надёжный» и «ненадёжный» пароль, если решили работать с сервисом, требующим авторизации.

Нас с детства заставляют разбираться в том, что такое нож и как им пользоваться, почему не стоит хватиться за оголённые провода и ещё огромной куче бытовых мелочей. Компьютерысмартфоны ныне стали устройствами, которые есть в практически каждой семье и, по идее, детей можно так же с детства учить основам работы с ними, как и использованию холодильника.

Но тут людей повели по другому пути. Везде насаживается девиз «ты не обязан разбираться» в связке с приучением к бездумному выполнению указаний, прикрываемых «заботой». Через некоторое время всякие гуглоэпплы будут вертеть нас на своих сервисах как вздумается, а основная масса людей будут этому только рады.

Что такое нож известно уже несколько тысяч лет. И детям с годовалого возраста объясняют что это такое и с какой стороны его не стоит хватать. А вот домашние компьютеры, смартфоны и интернет вошли в нашу жизнь совсем не давно. И развиваются они с такой скоростью, что поспеть за ними многим людям уже не по плечу. Увы, с возрастом учится чему-то принципиально новому совсем не просто. А найти старых однокурсников в «Одноклассниках» или позвонить родственникам по скайпу тем не менее хочется. То о чем ты говоришь — это попытка запретить пенсии, на том основании, что умный человек сам должен откладывать деньги на старость, а с глупым возится и смысла нет.

К слову, недавно перечитывал Харуки Мураками. Так вот, в одной из его книг герою на полном серьезе рассказывают о том, что пароль из трех знаком взломать практически нереально. Ведь они в сумме дают огромное количество комбинаций. И, скорее всего, на тот момент это было действительно так. Ведь под «взломом пароля» тогда имели ввиду, что человек получит физический доступ к компьютеру и, когда хозяин отвернется, попробует быстренько угадать нужную комбинацию. Это я к тому, что технически навыки, вроде бы даже успешно привитые в детстве, устаревают с огромной скоростью.

Есть у этой истории и другой аспект. Тот же Google вполне сознательно всеми силами пересаживает пользователей на свои сервисы. Например, привязывает к G+ аккаунты Google Play и YouTube. Или запихивает в Android смартфоны синхронизацию всех контактов с почтой Gmail. Не говоря уже о рекламе, в которой доказывается необходимость и безопасность их продуктов. Причем, думает в этот момент он не столько об интересах пользователей, сколько о своей выгоде. И чисто с моральной точки зрения, компания обязана позаботится о том, чтобы все эти нововведения не навредили пользователю. Не зависимо от того, сколько этому пользователю лет и какой у него уровень интеллекта.

>Что такое нож известно уже несколько тысяч лет.

Пароли, шифры, понятия о личной информации и секретности тоже существуют тысячи лет. Вообще большинство понятий, используемых в компьютерах нам давным давно знакомо, просто метод взаимодействия немного другой, но этому и обезьяну можно выучить. Там не так уж и много принципиально нового, да и проблема про «развитие» слишком уж надумана — немного меняется форма взаимодействия, иногда что-то удаляется, а что-то пропадает, но базовые принципы одни и те же. Причём понятия типа «ключа» (пароля) относятся далеко не только к вычислительной технике.

А про пенсии согласен — ИМХО это вообще глобальный развод на деньги . Ну или хотя-бы делать как в японии, где пенсия выдаётся целиком и сразу, а дальше своим умом. Но это мы уже в совсем оффтоп ушли.

При всём уважении к Мураками, специалист по информационной безопасности из него такой же как из меня английская королева.

>Ведь под «взломом пароля» тогда имели ввиду, что человек получит физический доступ к компьютеру и, когда хозяин отвернется, попробует быстренько угадать нужную комбинацию. Это я к тому, что технически навыки, вроде бы даже успешно привитые в детстве, устаревают с огромной скоростью.И чисто с моральной точки зрения, компания обязана позаботится о том, чтобы все эти нововведения не навредили пользователю. TimeS :

Я могу сказать только одно — все теоретические рассуждения хороши только до той поры, пока ты не сталкиваешься с их последствиями на практике. И если лишнее напоминание о надежности пароля или о возможности привязать аккаунт к номеру телефона однажды спасет твою девушку или твоих родителей от потери личной информации или развода на деньги — ты скажешь компании большое спасибо. Пусть даже и будешь понимать, что в том, что родители придумали для скайпа слишком простой пароль, не виноват никто кроме них. И заботится о сохранности их аккаунты никто кроме них был совершенно не обязан.

Если рассуждать о том, что люди в 21-м веке стали слишком ленивые и тупые (кроме меня любимого, само собой) я еще готов, то навешивать эти ярлыки на окружающих меня людей мне уже совершенно не хочется. А то, что среди них найдется масса тех, кто вряд ли бы в каждом пароле использовал ту самую обязательную заглавную букву с той самой обязательной цифрой, я ничуть не сомневаюсь. В конце концов, сложность придуманного пароля — явно не главная характеристика человека. И любая программа обязательно должна иметь «защиту от дурака».

>И если лишнее напоминаниеА то, что среди них найдется масса тех, кто вряд ли бы в каждом пароле использовал ту самую обязательную заглавную букву с той самой обязательной цифрой, я ничуть не сомневаюсь.В конце концов, сложность придуманного пароля — явно не главная характеристика человека. Dreamer. :

Спасибо, что помнишь про конкурсную статью ?

Все, что нужно знать о двухфакторной аутентификации

Сервисы, сайты,соцсети предлагают нам защитить учетные записи, аккаунты, данные — и пройти двухфакторную аутентификацию. Почему не стоит пренебрегать этим предложением, как настроить аутентификацию — рассказываем.

Сегодня надежный пароль не убережет от злоумышленников: аккаунты регулярно взламывают, данные утекают, пользователи теряют свои данные и деньги. Кроме того, статистика показывает: 61% людей используют повторяющиеся пароли в разных аккаунтах.

Двухфакторная аутентификация — технология-герой, которая в несколько кликов убережет нас от лишений. Объясним, как она работает.

- Что такое двухфакторная аутентификация

- Виды двухфакторной аутентификации

- Еще вопросы про 2FA

Что такое двухфакторная аутентификация

Двухфакторная, она же двухэтапная аутентификация (ДА, 2FA) — это когда вам нужно ввести один пароль, чтобы зайти в учетную запись, а потом подтвердить вход с помощью другого способа авторизации.

Другими словами, для входа в аккаунт, защищенный двухфакторной аутентификацией, вам нужен пароль, который вы знаете, и дополнительное устройство, на которое придет подтверждение.

Важно! 2FA надежна в том случае, если второй способ подтверждения вы получаете через другое устройство — не то, которое изначально использовали для входа в аккаунт.

ДА — это дополнительный уровень защиты ваших данных от несанкционированного доступа. Обычно опция идет как дополнение к стандартной аутентификации: вы выбираете, включать ее или нет. Но бывают сервисы и системы, которые работают исключительно с двухфакторными подтверждениями.

Двухэтапная аутентификация — это прежде всего безопасность. Даже если злоумышленниками удастся раскрыть ваш пароль, они не смогут войти в аккаунт, ибо подтверждение, второй этап двухфакторной аутентификации, придет вам — на устройство, к которому ни у кого больше нет доступа.

И даже если вы заходите в учетную запись с незнакомого устройства и оно по умолчанию запоминает пароль, после этого другой человек все равно не сможет повторно зайти в аккаунт без ДА.

Люди используют ДА для защиты, например, аккаунтов в банковской, финансовых сферах, платежных система. При помощи 2FA защищают входы в любые аккаунты — электронную почту, профиль покупателя в интернет-магазине, портал государственных услуг, рекламные и личные кабинеты в соцсетях, сервисы хранения файлов.

Пример. Двухфакторную аутентификацию можно включить для личного кабинета веб-мастера в партнерских сетях. Ее важно настроить, чтобы защитить ваши денежные средства и личную информацию. Скажем, в Admitad 2FA работает через Google Authenticator.

Другой пример — двухфакторная аутентификация «ВКонтакте». В соцсети хранится множество важных персональных данных: от личной переписки до информации о платежных средствах. «ВКонтакте» предлагает несколько способ получить код безопасности:

А еще двухфакторная аутентификация — обязательное условие для безопасности в компаниях. Сотрудники заходят в системы учета рабочих задач, CRM, рабочую почту, получают доступ к документам при помощи двухфакторной аутентификации. И это международный стандарт защищенных данных.

И, конечно, если вы — веб-мастер, онлайн-предприниматель, бизнесмен, важно использовать 2FA на вашем сайте, в интернет-магазине или блоге с возможностью залогиниться и войти в личный кабинет. Так пользователи будут знать, что данные, которые они доверяют вам, под защитой.

Виды двухфакторной аутентификации

2FA бывает разная в зависимости от устройства подтверждения и способа, которым пользователь получает код или ссылку для аутентификации. Например, мобильная аутентификация — самая распространенная. Это и push-уведомления, которые приходят на гаджет при попытке входа в аккаунт, и голосовые вызовы (робот сообщает пароль), и SMS с одноразовым паролем.

Этот одноразовые пароли, кстати, генерирует специальное приложение. Они постоянно меняются, безопасны и действуют в течение ограниченного периода времени. Единственное, что может раздражать пользователя — необходимость вводить такие пароли вручную.

Кстати, push-уведомления считаются более надежным способом 2FA, чем SMS. Google, например, в таких сообщениях указывает, на каком устройстве введен пароль, и владелец аккаунта может заблокировать попытку входа или подтвердить ее. Еще преимущество пушей — на уведомление нужно лишь кликнуть, а не вводить код руками. Минус в том, что на гаджете, куда приходят пуши, всегда должен быть интернет.

Важно! Советуем отключить показ уведомлений и текстовых сообщений на экране блокировки гаджета. Так, сообщения с одноразовыми паролями сможет увидеть только человек, который знает код разблокировки. Опцию ищите в настройках гаджета, в разделе уведомлений.

Одноразовый пароль или ссылка с подтверждением могут прийти и на email. Впрочем, сегодня двухфакторная аутентификация по электронной почте встречается все реже: мы знаем, что взломать email нынче несложно (если, конечно, и вход туда не защищен по 2FA).

Существуют и специальные программы, приложения (FreeOTP, Authy, «Яндекс.Ключ», Google Authenticator). Вы устанавливаете их на свой гаджет, сканируете QR-код, и приложения каждый раз генерируют для вас новые временные коды для входа в аккаунт.

Известные приложения аутентификации работают с большинством сервисов. Выбирайте любое в Google Play или App Store, по вашему вкусу, сканируйте QR-код и используйте для входа разные аккаунты.

Важно! Поскольку коды аутентификации действуют только в течение определенного, ограниченного времени, важно правильно настроить текущее время устройства.

Надежным методом двухфакторной аутентификации считается U2F — материальный токен, который подключается к устройству через USB. Например, популярны токены от YubiKey.

Есть и другой изысканный способ 2FA — биометрия. Отпечатки пальцев, распознавание лица и голоса — все это новые высокотехнологичные методы, пока не очень распространенные.

Еще вопросы про 2FA

Как настроить двухфакторную аутентификацию?

У каждого сервиса свой алгоритм настройки двухфакторной аутентификации. Обычно процесс можно завершить за пару кликов. Выбираете двухфакторную аутентификацию в меню сайта (чаще всего в разделе «Безопасность»), затем — метод, который будете использовать для второго пароля. И подтверждаете все это дело.

Если вас интересует алгоритм настройки 2FA для определенного сервиса или устройства, так и гуглим: «настроить двухфакторную аутентификацию для Apple/Facebook/Fortnite/госуслуг».

Важно! После настройки двухфакторной аутентификации понадобится заново зайти в учетную запись.

Что делать, если нет доступа к телефону, на который приходит код подтверждения? Например, его украли.

В таком случае сервис предлагает убрать устройство из списка доверенных в разделе безопасности, чтобы на него перестали приходить уведомления по двухфакторной аутентификации.

Чтобы восстановить доступ к аккаунту, нужно связаться с техподдержкой и подтвердить вашу личность — и вопрос со входом в аккаунт помогут решить. Также у каждого сервиса есть инструкции на такой случай (вот примеры от Google и от Admitad).

Кроме того, многие сервисы предлагают дополнительные способы входа аккаунт. Например, у Google это электронный ключ или резервные коды.

Как настроить 2FA для собственного ресурса?

Существуют специальные сервисы для настройки аутентификации пользователей на вашем сайте (например, E-NUM). Такие решения предоставляют многие компании, которые занимаются информационной безопасностью: гуглим «внедрить систему аутентификации пользователей» и выбираем сервис или подрядчика.

Как отключить двухфакторную аутентификацию?

Обычно сервисы предлагают опцию отключения двухфакторной аутентификации в настройках безопасности. Выглядит это, например, как галочка «Больше не спрашивать на этом компьютере». Или так:

Можно избежать необходимости постоянно проходить двухфакторную аутентификацию — добавить устройство в список надежных. В таком случае система не будет запрашивать второй этап подтверждения.

Мы понимаем, что необходимость каждый раз дополнительно подтверждать собственную личность может раздражать. Но все-таки рекомендуем отключать ДА только в исключительных случаях — на устройствах, которые точно никто и никогда кроме вас использовать не будет.

Впрочем, и тут есть нюансы. Например, фишинг: когда мошенники обманом заставляют вас сообщить пароль. Скажем, скидывают сайт, идентичный тому, где «живет» ваш аккаунт, и предлагают ввести пароль и код авторизации. Или вирусы-трояны, которые атакуют устройства и передают информацию злоумышленникам.

Нельзя быть уверенным в надежности даже самого, казалось бы, сохранного и персонального устройства. Гарантия спокойствия — двухфакторная аутентификация.

Что такое двухфакторная аутентификация и почему ее важно использовать

Что такое двухфакторная аутентификация?

2FA, или двухфакторная аутентификация — это такой метод идентификации пользователя для входа в сервис, при котором нужно двумя разными способами подтвердить, что именно он — хозяин аккаунта. В некоторых сервисах, например, «ВКонтакте», она называется «подтверждение входа».

Эта функция серьезно повышает уровень безопасности. Злоумышленникам, которым по разным причинам могут пригодиться ваши данные, гораздо сложнее получить доступ одновременно к вашему паролю, а также телефону, электронной почте или другому методу аутентификации. Если использовать только пароль, то аккаунт остается уязвимым. Пароли легко утекают в Сеть, и далеко не всегда по вине пользователя.

Как можно подтвердить свою личность?

Большинство приложений и сервисов предлагают пользователю на выбор такие варианты двойной аутентификации:

- Ввести код, который пользователь получает в SMS или email, после того, как он ввел логин и пароль. Это самый распространенный и простой способ, но у него есть свои недостатки: например, SMS с паролем могут перехватить через уязвимость в протоколе [1], через который они передаются.

- Ввести код, который генерируется в отдельном приложении-аутентификаторе. Специалисты называют этот способ более надежным [2], к тому же он остается доступен пользователю, даже если у него нет мобильной связи. Чтобы им воспользоваться, нужно сначала установить одно из таких приложений (например, Google Authenticator, Twilio Authy, Duo Mobile, «Яндекс.Ключ»), а потом выбрать в меню нужного сервиса (например, Facebook) вариант двойной аутентификации через приложение. На экране появится QR-код, который нужно будет отсканировать через это приложение — и им сразу можно пользоваться.

- Многие сервисы (например, Facebook и «ВКонтакте») также генерируют для пользователя некоторое количество резервных кодов, которые он может использовать в случае, если у него не будет мобильной связи или он потеряет телефон. Для этого нужно заранее распечатать или сохранить эти коды в надежном месте.

Кроме того, есть еще несколько видов подтверждения входа, которые используют реже:

- Физический ключ безопасности: это устройство в виде USB-флэшки (для использования со смартфоном ее иногда оборудуют NFC и Bluetooth-интерфейсами) [2]. Такой ключ можно использовать для входа в те же соцсети, но столь серьезный подход, скорее, имеет смысл для хранения очень важных данных.

- Подтверждение личности с помощью биометрии. Этот способ пока не используется в широко распространенных сервисах типа соцсетей.

Гарантирует ли двухфакторная аутентификация абсолютную безопасность?

«В идеале второй фактор для входа должен приходить пользователю на другое устройство, не на то, с которого осуществляется вход в учетную запись, — говорит старший эксперт по кибербезопасности «Лаборатории Касперского» Денис Легезо. — Риск появляется при использовании одного и того же устройства и для входа в учетную запись, и для получения одноразового пароля. Если атакующие смогли заразить это устройство определенными видами троянцев, то считать одноразовый пароль защищенным больше не получится. Но по сравнению со сценарием, когда пользователь вовсе не включает двухфакторную аутентификацию, даже вариант с одним устройством выглядит несравненно лучше».

Что, если второе устройство потеряли?

Обычно сервисы всегда предусматривают некий альтернативный способ аутентификации. Но иногда пользователю в таких случаях приходится обратиться в службу поддержки.

Как и где стоит включить двухфакторную аутентификацию:

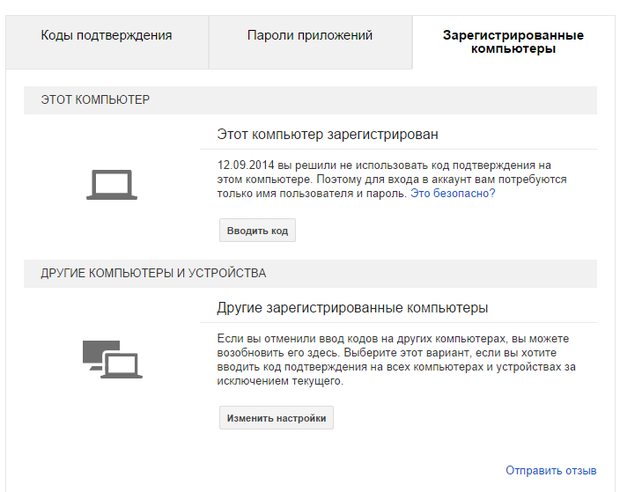

- «ВКонтакте»

- «Яндекс»

- Telegram

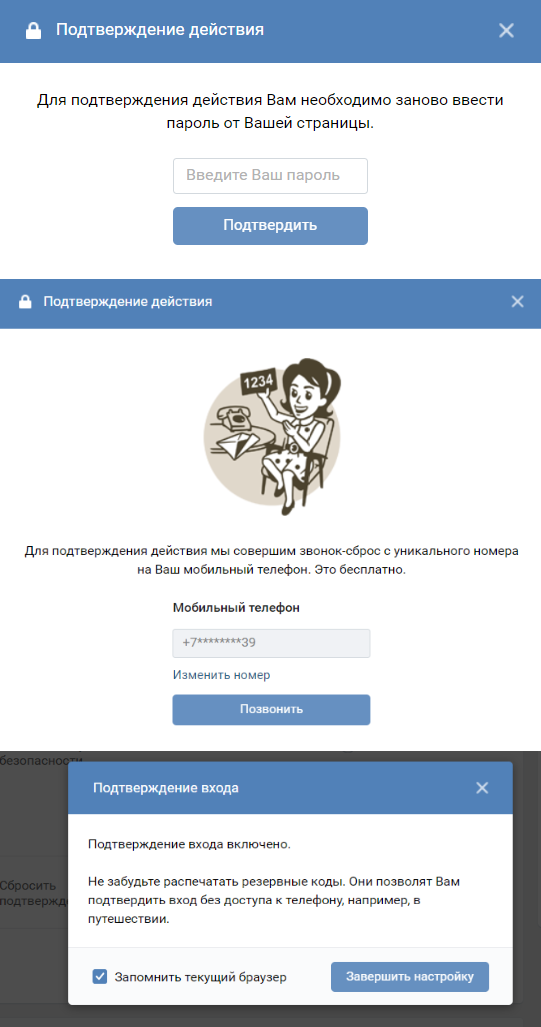

Как подключить двухфакторную аутентификацию во «ВКонтакте»

- На сайте:

Зайдите в «Настройки» -> Во вкладке «Безопасность» выберите «Подтверждение входа» -> «Подключить». Дальше нужно будет ввести свой пароль, ввести последние цифры номера, с которого на ваш телефон поступит звонок, и функция подтверждения входа будет подключена. При желании можно выбрать аутентификацию через приложения для генерации кодов, а также распечатать или записать резервные коды.

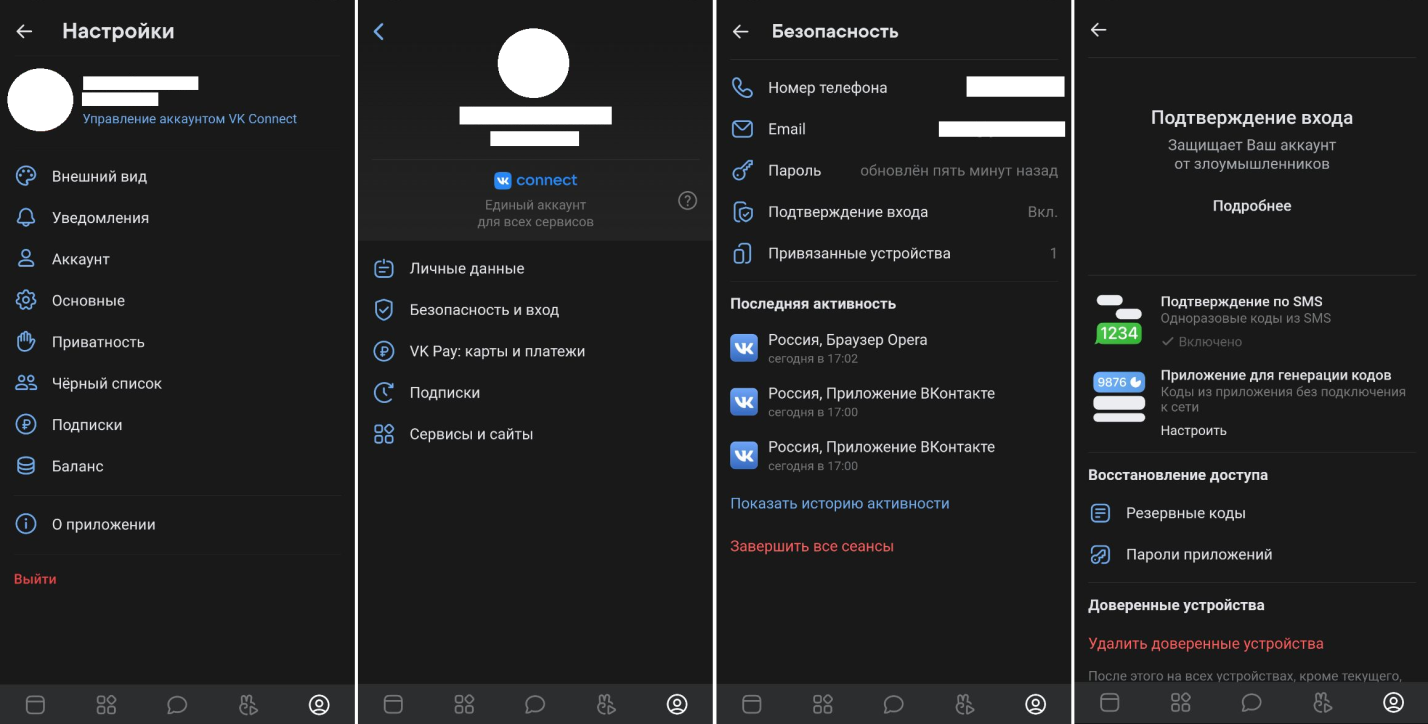

- В приложении:

Зайдите в «Настройки» (в приложении они находятся в меню в нижней части экрана) -> выберите «Управление аккаунтом VK Connect» -> «Безопасность и вход» -> «Подтверждение входа».

Далее, как и в полной версии, выбираете способ подтверждения входа и восстановления доступа.

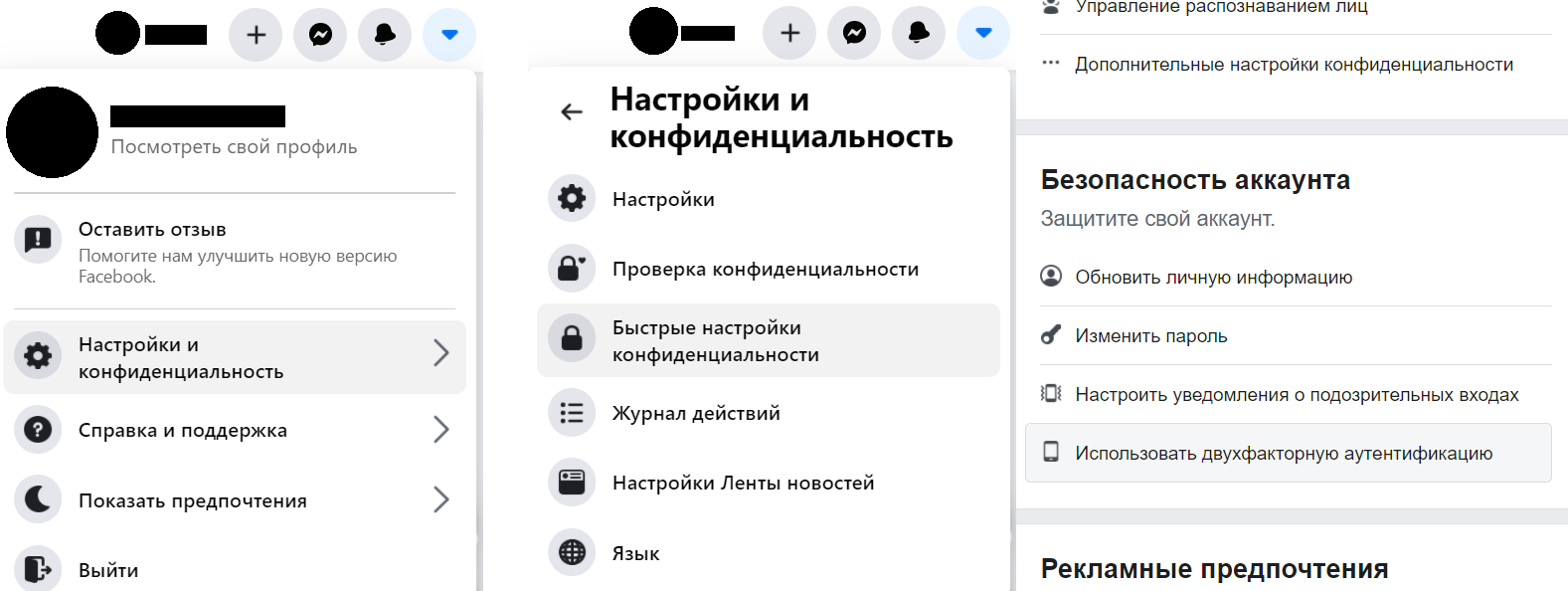

Как подключить двухфакторную аутентификацию в Facebook

- На сайте:

В меню (рядом со значком уведомлений) нужно выбрать «Настройки и конфиденциальность» -> «Быстрые настройки конфиденциальности». В разделе «Безопасность аккаунта» выбрать «Использовать двухфакторную аутентификацию». Далее нужно выбрать оптимальный способ идентификации, ввести код, полученный на мобильный телефон и — при желании — сохранить резервные коды.

В приложении двухфакторная аутентификация подключается таким же образом.

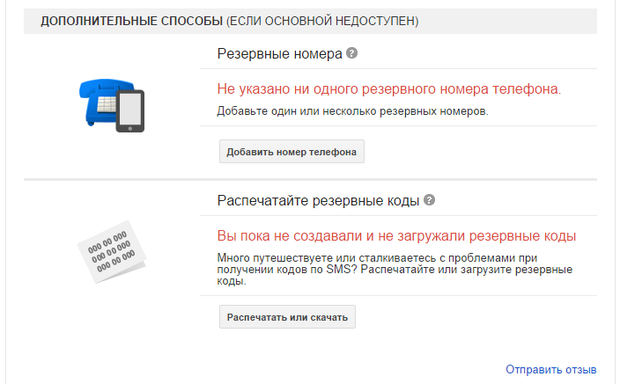

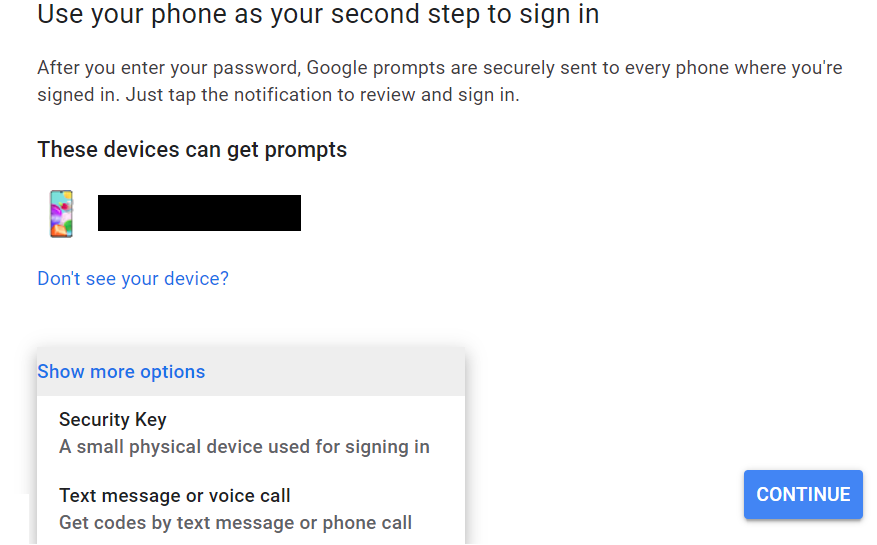

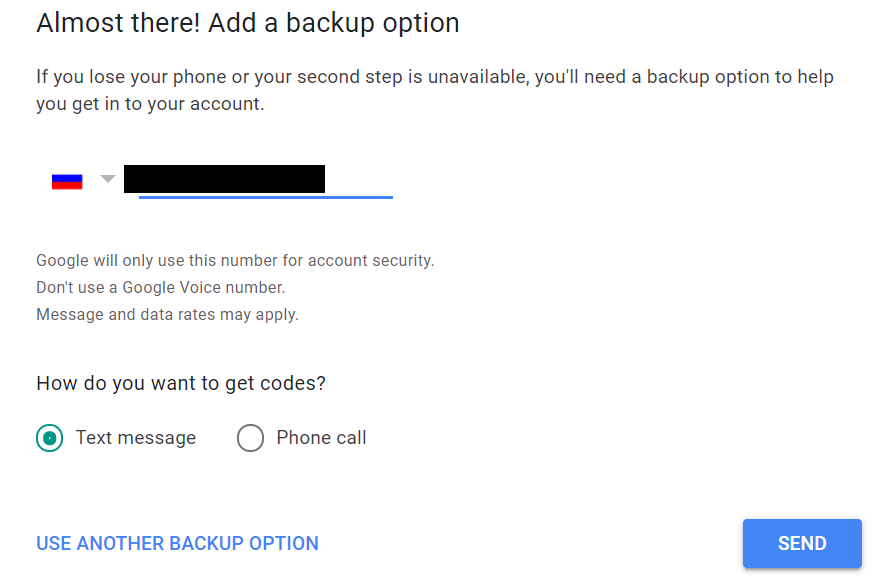

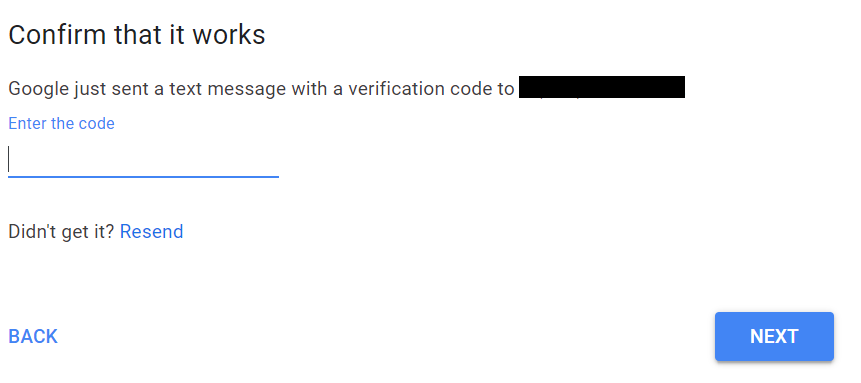

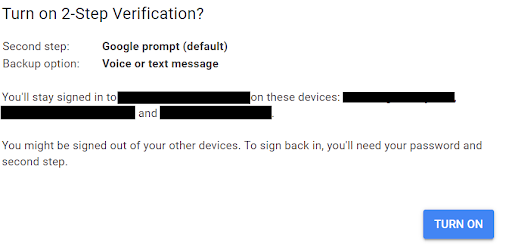

Как подключить двухфакторную аутентификацию в Google

Настроить подтверждение входа в почте и других сервисах Google можно на странице аккаунта. Процесс настройки здесь чуть сложнее, чем в других сервисах. В первую очередь нужно подтвердить, что это действительно ваш аккаунт, введя свой пароль и подтвердив вход (можно сделать это, просто нажав «да» на выбранном устройстве, либо выбрав другой способ).

Дальше необходимо выбрать способ, которым вы будете получать коды в дальнейшем: SMS, звонок, резервные коды.

Дальше нужно убедиться, что выбранный способ аутентификации работает.

Подтвердите, что вы действительно хотите подключить эту функцию.

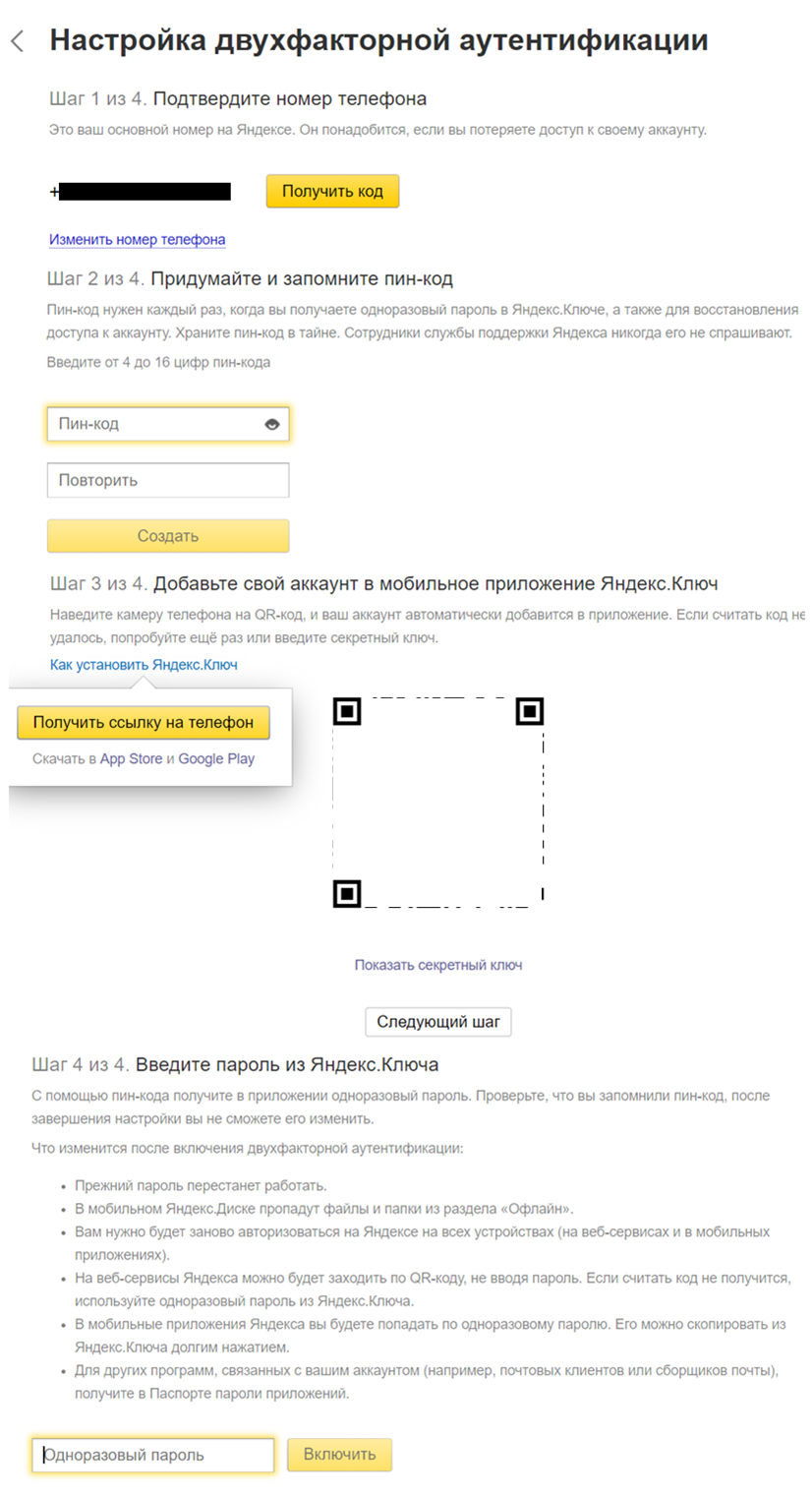

Как подключить двухфакторную аутентификацию в «Яндексе»

Чтобы подключить двухфакторную аутентификацию в сервисах «Яндекса», обязательно нужно приложение «Яндекс.Ключ». Это же приложение можно использовать для входа в любые другие сервисы, поддерживающие подтверждение входа через приложения-аутентификаторы.

В первую очередь нужно зайти на эту страницу. Подтвердив номер телефона, нужно придумать PIN-код и скачать приложение «Яндекс.Ключ». Через приложение нужно будет сканировать QR-код. После этого в приложении появится первый из автоматически генерируемых кодов. Его нужно будет ввести на сайте, и новый способ аутентификации будет подключен.

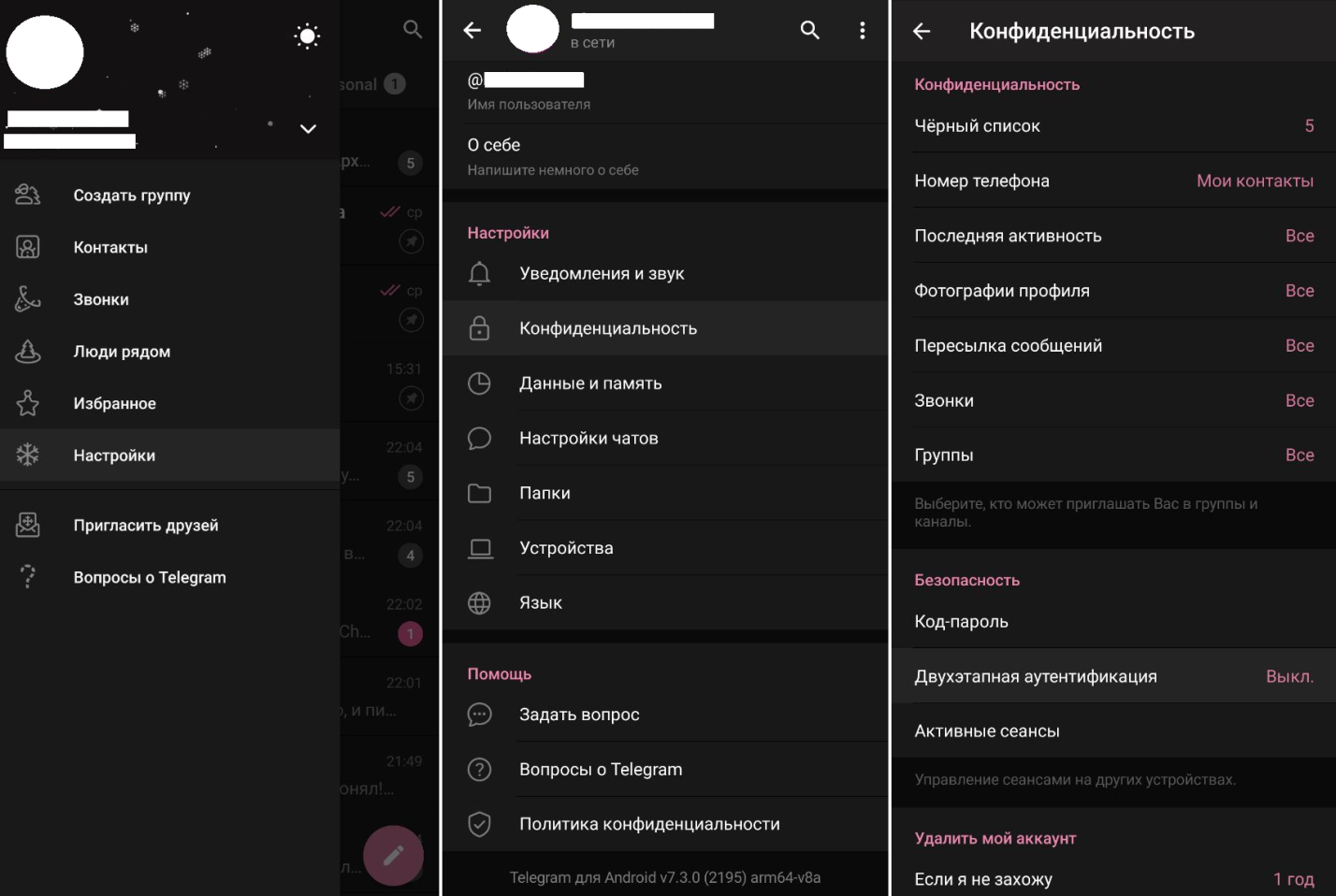

Как подключить двухфакторную аутентификацию в Telegram

В Telegram двухэтапная аутентификация настраивается нестандартно: при входе с каждого нового устройства пользователю и так нужно вводить код, полученный в SMS. Поэтому второй этап аутентификации, который можно подключить — это как раз обычный пароль.

Нужно выбрать «Настройки» -> «Конфиденциальность» -> «Безопасность» -> «Двухэтапная аутентификация».

Дальше вы придумываете новый пароль, подсказку к нему (при желании) и вводите свой адрес электронной почты, чтобы получить на нее код для подтверждения этой операции.

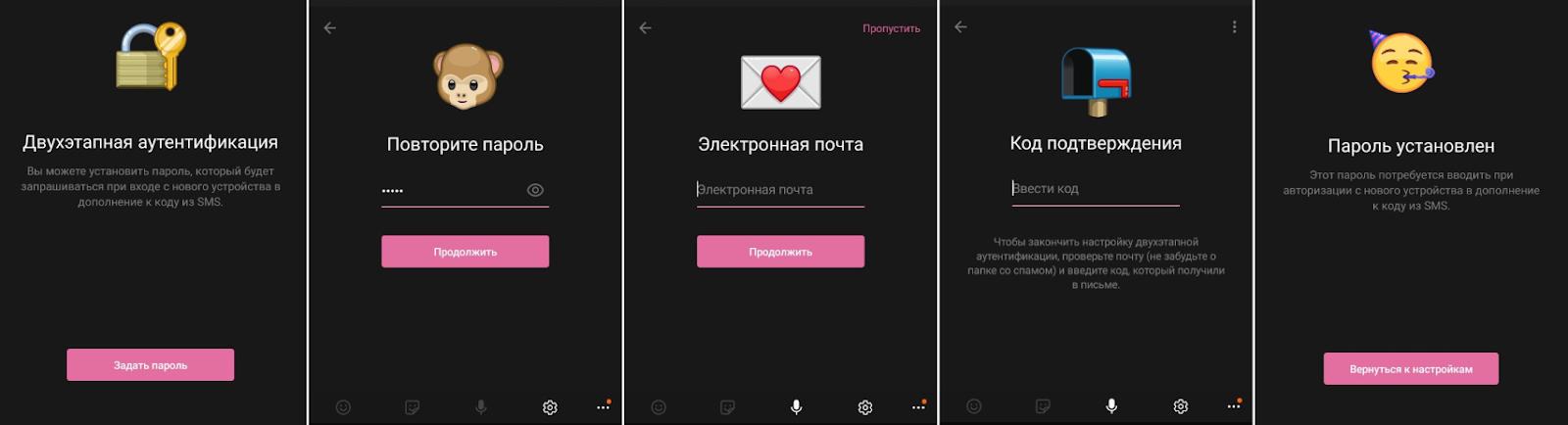

Как подключить двухфакторную аутентификацию в Instagram

Зайдите в меню, выберите «Настройки» -> «Безопасность» -> «Двухфакторная аутентификация». Затем нужно выбрать удобный способ и ввести полученный код.

Кроме того, двухэтапную аутентификацию можно подключить для Apple ID (здесь) и для сервисов Microsoft (здесь).

Что такое двухфакторная аутентификация и как ее использовать

В наши дни, скорее всего, уже у каждого есть по крайней мере одна или две учетные записи для хранения огромного количества конфиденциальной информации и личных данных, от электронной почты до биометрических и банковских данных. В связи с этим, защита этих учетных записей должна быть в приоритете у каждого пользователя мобильного устройства. В дополнение к надежному паролю одним из самых безопасных и все более распространенных способов защиты ваших учетных записей и устройств является двухфакторная аутентификация.

В этом материале мы разберемся в том, что такое двухфакторная аутентификация, что нужно для ее использования и как настроить для ее работы ваш Android-смартфон. Прежде чем начать, хочу сразу предупредить, что вам потребуется доступ к устройству, которое вы хотите защитить, а также рабочий номер телефона, чтобы на него могли приходить текстовые сообщения.

Что такое двухфакторная аутентификация?

В двух словах, для повышения безопасности двухфакторная аутентификация просто добавляет второй шаг к процессу авторизации. Таким образом, простого угадывания или кражи пароля недостаточно, чтобы получить доступ к вашей учетной записи.

После ввода вашего обычного пароля вашему устройству или приложению потребуется второй пароль. Этот второй пароль, который является, скорее, кодом доступа, приходит на указанное вами устройство с помощью текстового сообщения. Только успешно введя оба кода, вы сможете получить доступ к аккаунту, к которому не смогут получить доступ те, у кого нет вашего мобильного телефона с вашим основным паролем в придачу.

Очевидно, такой способ авторизации делает вашу учетную запись более защищенной. Во-первых, пароль двухфакторной аутентификации будет меняться при каждом его использовании, что делает практически невозможным его угадывание или взлом, в отличие от обычного пароля, который вы, скорее всего, редко меняете.

Во-вторых, только человек с устройством, которые было указано в качестве получателя сообщения с кодом подтверждения, может получить доступ к учетной записи. Тот факт, что пароль доставляется посредством текстового сообщения, делает его более безопасным, чем использование электронной почты, поскольку использовать SIM-карту может только одно устройство за раз. Такой пароль из SMS очень сложно достать, как минимум, намного сложнее, чем из электронной почты.

Использование двухфакторной аутентификации для защиты вашей учетной записи Google

Первым местом, где можно начать использовать двухфакторную аутентификацию, может быть ваша учетная запись Google. В таком случае, какие-либо новые устройства не смогут войти в вашу электронную почту, получить доступ к учетной записи Google Play или навести шороху в ваших фотографиях и файлах в Google Drive, даже если ваш пароль будет украден.

В аккаунте Google есть несколько вариантов двухфакторной аутентификации. Можно выбрать получение уведомления в виде SMS или звонка на указанный вами номер, использование специальных подсказок, которые работают быстрее, чем если бы вы вводили код, или использовать электронный ключ. Последний является наиболее безопасным и гарантирует, что вы не потеряете доступ к аккаунту при смене телефонного номера. Однако этот способ не бесплатен, а также может быть немного сложнее в использовании, чем простые SMS с кодами.

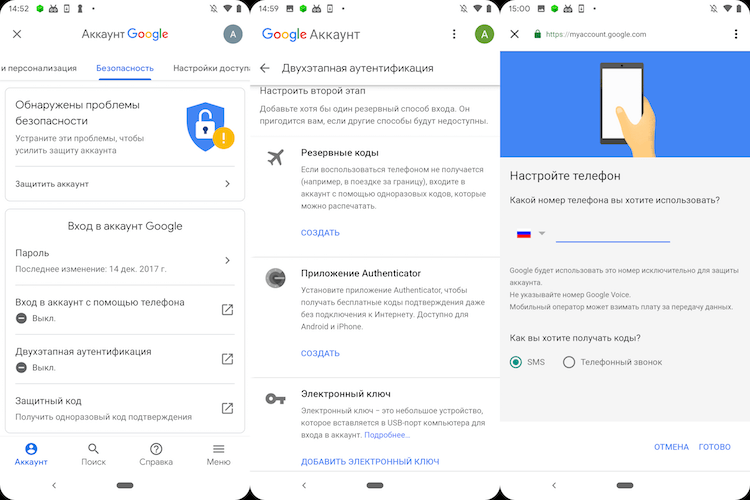

Далее я опишу последовательность действий, которые нужно выполнить, чтобы настроить двухфакторную аутентификацию на Android-смартфоне с использованием SMS:

- Перейдите в “Настройки” > “Google” > “Аккаунт Google”

- Найдите вкладку “Безопасность”

- Выберите пункт “Двухфакторная аутентификация” и войдите в аккаунт

- Укажите свой номер телефона и/или адрес электронной почты на тот случай, если вам потребуется восстановить аккаунт

Теперь, оказавшись на странице двухфакторной аутентификации, внизу вы увидите список всех устройств, которые в данный момент подключены к вашей учетной записи. Здесь при желании можно включить Google Prompt, чтобы вторым шагом для входа в вашу учетную запись стало простое уведомление с последующим автозаполнением нужных полей. Это так же безопасно, как SMS, но, как я уже говорил, вы не потеряете возможность войти в свой аккаунт, если смените номер телефона.

Для выбора другого варианта аутентификации нужно пролистать вниз страницы, а там уже выбрать между электронным ключом, SMS или голосовым сообщением. При выборе последнего вас попросят ввести номер вашего телефона. Код подтверждения будет отправлен на этот же номер, и чтобы продолжить, вам нужно будет ввести его в соответствующее поле. Теперь смело нажимайте кнопку «Включить» и тогда двухфакторная аутентификация отныне встанет на защиту ваших конфиденциальных данных.

С этого момента вы станете получать код подтверждения каждый раз, когда будете настраивать учетную запись Google на новом устройстве. Если вы хотите сменить метод аутентификации, например, на «Электронный ключ» или отключить ее совсем, просто вернитесь в настройки безопасности Google и повторите шаги.

Для получения дополнительной информации о настройке двухэтапной аутентификации Google на других устройствах, таких как ПК, вы можете ознакомиться с официальной информацией от Google на ее сайте.

Сторонние приложения

Разумеется, Google – не единственная компания, предлагающая двухфакторную аутентификацию для своих сервисов. Большинство банковских приложений, например, предлагают такие же средства защиты вашей информации, а некоторые даже требуют его. У платежного сервиса PayPal, например, тоже есть такое. Существует также множество приложений, которые работают аналогично Google Authenticator, настройка которого как раз доступна в разделе “Двухэтапная аутентификация”, про который мы говорили выше.

У Google Authenticator есть аналог под названием Authy, который также предоставляет услуги по усилению систем безопасности. Authy работает на нескольких устройствах, а поэтому может синхронизировать данные вашей устной записи между ПК, смартфоном, планшетом и даже умными часами. Еще Authy умеет делать зашифрованное резервное копирование, при котором вся ваша информация будет храниться в облаке, и при потере смартфона, утерянные данные можно будет легко восстановить.

Даже, казалось бы, более безобидные приложения, такие как мессенджеры, предлагают защиту учетной записи с помощью этой технологии. В прошлом году WhatsApp представил такую возможность в настройках учетной записи своего приложения, чтобы обеспечить дополнительный уровень безопасности при регистрации на новом телефоне. Facebook тоже предлагает двухфакторную аутентификацию, которая может отправлять вам оповещения, если кто-то пытается войти в вашу учетную запись. Аналогичная ситуация с Вконтакте и Instagram.

Двухфакторная аутентификация не является заменой сложного пароля, но это еще один уровень безопасности, который поможет защитить ваши данные от чужих глаз и рук.

Делитесь своим мнением в комментариях под этим материалом и в нашем Telegram-чате.

Немного о 2FA: Двухфакторная аутентификация

Cегодня мы решили обратить внимание на тему двухфакторной аутентификации и рассказать о том, как она работает.

Двухфакторная аутентификация или 2FA – это метод идентификации пользователя в каком-либо сервисе, где используются два различных типа аутентификационных данных. Введение дополнительного уровня безопасности обеспечивает более эффективную защиту аккаунта от несанкционированного доступа.

Двухфакторная аутентификация требует, чтобы пользователь имел два из трех типов идентификационных данных.

- Нечто, ему известное;

- Нечто, у него имеющееся;

- Нечто, ему присущее (биометрика).

Очевидно, что к первому пункту относятся различные пароли, пин-коды, секретные фразы и так далее, то есть что-то, что пользователь запоминает и вводит в систему при запросе.

Второй пункт – это токен, то есть компактное устройство, которое находится в собственности пользователя. Самые простые токены не требуют физического подключения к компьютеру – у них имеется дисплей, где отображается число, которое пользователь вводит в систему для осуществления входа – более сложные подключаются к компьютерам посредством USB и Bluetooth-интерфейсов.

Сегодня в качестве токенов могут выступать смартфоны, потому что они стали неотъемлемой частью нашей жизни. В этом случае так называемый одноразовый пароль генерируется или с помощью специального приложения (например Google Authenticator), или приходит по SMS – это максимально простой и дружественный к пользователю метод, который некоторые эксперты оценивают как менее надежный.

В ходе проведенного исследования, в котором приняли участие 219 человек разных полов, возрастов и профессий, стало известно, что более половины опрошенных используют двухфакторную SMS-аутентификацию в социальных сетях (54,48%) и при работе с финансами (69,42%).

Однако, когда дело касается рабочих вопросов, то здесь предпочтение отдается токенам (45,36%). Но вот что интересно, количество респондентов, пользующихся этими технологиями как добровольно, так и по приказу начальства (или вследствие других вынуждающих обстоятельств), примерно одинаково.

График популярности различных технологий по сферам деятельности

График заинтересованности респондентов в 2FA

Среди токенов можно выделить одноразовые пароли, синхронизированные по времени, и одноразовые пароли на основе математического алгоритма. Синхронизированные по времени одноразовые пароли постоянно и периодически меняются. Такие токены хранят в памяти количество секунд, прошедших с 1 января 1970 года, и отображают часть этого числа на дисплее.

Чтобы пользователь мог осуществить вход, между токеном клиента и сервером аутентификации должна существовать синхронизация. Главная проблема заключается в том, что со временем они способны рассинхронизироваться, однако некоторые системы, такие как SecurID компании RSA, дают возможность повторно синхронизировать токен с сервером путем ввода нескольких кодов доступа. Более того, многие из этих устройств не имеют сменных батарей, потому обладают ограниченным сроком службы.

Как следует из названия, пароли на основе математического алгоритма используют алгоритмы (например цепочки хэшей) для генерации серии одноразовых паролей по секретному ключу. В этом случае невозможно предугадать, каким будет следующий пароль, даже зная все предыдущие.

Иногда 2FA реализуется с применением биометрических устройств и методов аутентификации (третий пункт). Это могут быть, например, сканеры лица, отпечатков пальцев или сетчатки глаза.

Проблема здесь заключается в том, что подобные технологии очень дороги, хотя и точны. Другой проблемой использования биометрических сканеров является неочевидность определения необходимой степени точности.

Если установить разрешение сканера отпечатка пальца на максимум, то вы рискуете не получить доступ к сервису или устройству в том случае, если получили ожог или ваши руки попросту замерзли. Поэтому для успешного подтверждения этого аутентификатора достаточно неполного соответствия отпечатка эталону. Также стоит отметить, что изменить такой «биопароль» физически невозможно.

Насколько надежна двухфакторная аутентификация

Это хороший вопрос. 2FA не является непроницаемой для злоумышленников, однако она серьезно усложняет им жизнь. «Используя 2FA вы исключаете достаточно крупную категорию атак», – говорит Джим Фентон (Jim Fenton), директор по безопасности OneID. Чтобы взломать двухфакторную аутентификацию «плохим парням» придется украсть ваши отпечатки или получить доступ к cookie-файлам или кодам, сгенерированным токенами.

Последнего можно добиться, например, с помощью фишинговых атак или вредоносного программного обеспечения. Есть еще один необычный способ: доступ к аккаунту журналиста Wired Мэтта Хоннана (Matt Honnan) злоумышленники получили с помощью функции восстановления аккаунта.

Восстановление аккаунта выступает в качестве инструмента для обхода двухфакторной аутентификации. Фентон, после истории с Мэттом, лично создал аккаунт в Google, активировал 2FA и притворился, что «потерял» данные для входа. «Восстановление аккаунта заняло некоторое время, но через три дня я получил письмо, что 2FA была отключена», – отмечает Фентон. Однако и у этой проблемы есть решения. По крайней мере, над ними работают.

«Я считаю, что биометрия – это один из таких способов, – говорит технический директор Duo Security Джон Оберхайд (Jon Oberheide). – Если я потеряю свой телефон, то чтобы восстановить все аккаунты мне не хватит вечности. Если бы существовал хороший биотметрический метод, то он бы стал надежным и полезным механизмом восстановления». По сути, Джон предлагает использовать одну форму 2FA для аутентификации, а другую – для восстановления.

Где применяется 2FA

Вот несколько основных сервисов и социальных сетей, которые предлагают эту функцию – это Facebook, Gmail, Twitter, LinkedIn, Steam. Их разработчики предлагают на выбор: SMS-аутентификацию, список одноразовых паролей, Google Authenticator и др. Недавно 2FA ввел Instagram, чтобы защитить все ваши фотографии.

Однако здесь есть интересный момент. Стоит учитывать, что двухфакторная аутентификация добавляет к процессу аутентификации еще один дополнительный шаг, и, в зависимости от реализации, это может вызывать как небольшие сложности со входом (или не вызывать их вовсе), так и серьезные проблемы.

По большей части отношение к этому зависит от терпеливости пользователя и желания повысить безопасность аккаунта. Фентон высказал следующую мысль: «2FA – это хорошая штука, но она способна усложнить жизнь пользователям. Потому имеет смысл вводить её только для тех случаев, когда вход осуществляется с неизвестного устройства».

Двухфакторная аутентификация не панацея, но она помогает серьезно повысить защищенность аккаунта, затратив минимум усилий. Усложнение жизни взломщиков – это всегда хорошо, потому пользоваться 2FA можно и нужно.

Что ждет 2FA

Методам защиты, основанным на методиках многофакторной аутентификации, сегодня доверяет большое число компаний, среди которых организации из сферы высоких технологий, финансового и страхового секторов рынка, крупные банковские учреждения и предприятия госсектора, независимые экспертные организации, а также исследовательские фирмы.

Оберхайд отмечает, что многие пользователи, которые скептически относились к двухфакторной аутентификации, очень скоро обнаруживали, что здесь все не так сложно. Сегодня 2FA переживает настоящий бум, а любую популярную технологию гораздо проще совершенствовать. Несмотря на наличие сложностей, её ждет светлое будущее.

Двухфакторная аутентификация Google Authenticator — как включить и настроить 2FA

Работа в интернете всегда связана с риском утечки персональной информации и потери цифровых активов в результате взлома учетных записей торговых площадок и электронных кошельков. Какого бы уровня сложности пароль вы ни создали, лучше иметь второй уровень проверки доступа, так вы намного усложните жизнь хакерам. Программа генерации 2fa code будет для этого вполне подходящим вариантом.

Наверное, нет ни одного криптовалютного сервиса или биржи, которые бы не рекомендовали своим клиентам активировать дополнительную защиту аккаунта с помощью Google Authenticator. Настройка данной опции иногда является обязательным условием. И это правильно, лучше пусть юзер использует 2fa code, чем потеряет свои криптомонеты. Ведь если злоумышленник взломает пароль вашей учетной записи на криптобирже 2fa, это единственный барьер между ним и вашим депозитом.

В криптовалютных сервисах деньги клиентов защищает многоуровневая система безопасности и двухфакторная аутентификация — Google Authenticator является ее неотъемлемой частью. Если вы встретите биржу, на которой эта функция не предусмотрена, то бегите с нее без оглядки. Что собой представляет приложение для 2fa code и как выполняется его настройка мы вам сейчас и расскажем.

Навигация по материалу:

Что такое двухфакторная аутентификация?

Двухфакторная аутентификация (2fa code) — это метод подтверждения права доступа юзера к учетной записи того или иного веб-сервиса с помощью системы одноразовых паролей.

Настройка 2FA — это включение дополнительных факторов для входа в систему. Например, с помощью смс, отпечатков пальца при помощи специального устройства или шестизначного кода Google Authenticator (GA) о котором мы и расскажем в данном материале.

Что такое шестизначный код GA — это одноразовый пароль, который постоянно генерируется в течение 30 секунд. За это время его нужно будет успевать ввести в поле при входе на биржу или в другие системы, где у вас стоит защита 2FA. Это шестизначный код генерируется даже при отключенном интернете.

Существует несколько вариантов практической реализации данного метода защиты аккаунта. В этом обзоре мы рассмотрим настройку специального приложения для генерации случайных кодов Google Authenticator. Эта программа была разработана для защиты учетных записей гугл, но получила широкое применение на криптовалютных биржах и других ресурсах.

Гугл аунтификатор используется как второй уровень защиты при входе в личный кабинет или выводе средств с торговой площадки, а на некоторых биржах даже и при формировании ордеров.

Программа, установленная на ваш мобильный девайс, создает каждые 30 секунд шестизначный цифровой пароль. Для подтверждения входа или другой операции вы должны ввести его в формуляр запроса. Если код прошел проверку на валидность, ваши права доступа подтверждены. Порядок активации Google Authenticator идентичен для всех веб-ресурсов.

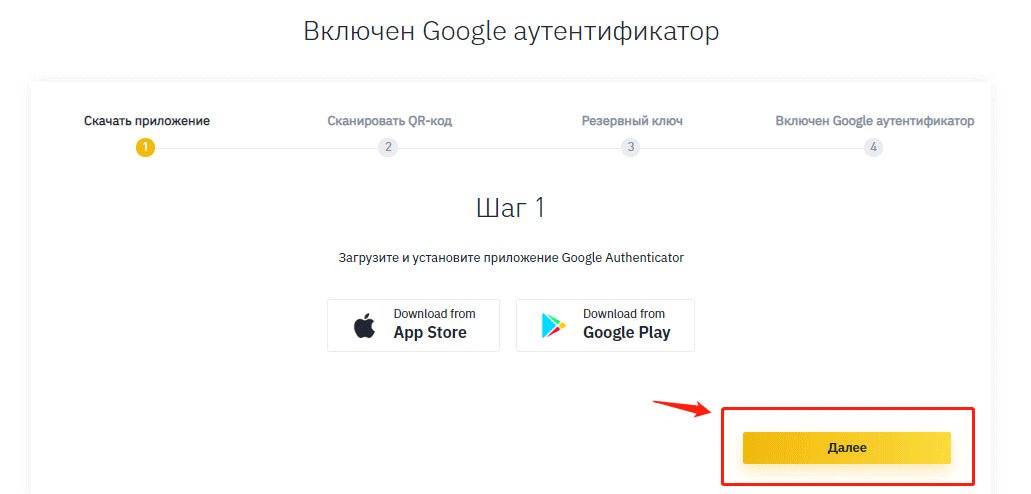

Как включить 2FA?

Подробная инструкция по активации google authenticator, как работает схема защиты, и что необходимо для ее функционирования. В качестве наглядного примера выберем самую крупную и популярную криптобиржу Binance.

В первую очередь зарегистрируйтесь на сайте https://www.binance.com. В принципе на любой серьезной криптобирже есть инструкция по настройке двухфакторной аутентификации с помощью google authenticator, мы просто изложим ее в общих чертах, чтобы начинающие трейдеры были заранее подготовленными.

Для подключения и настройки 2fa code понадобится смартфон или планшет с установленным приложением и доступ к учетной записи.

Пошаговая инструкция по установке и настройке Google Authenticator

Скачать и установить Google Authenticator можно по официальным ссылкам:

- Google Authenticator для iOS (iPhone, iPad) — https://apps.apple.com/

- Google Authenticator для Android (андроид) — https://play.google.com/

Если у вас девайс на базе Android откройте Google Play Market и найдите там google authenticator, ну а счастливому владельцу продукции компании Apple нужно совершить аналогичное действие в App Store. Можно загрузить файл apk (for Android) с другого источника, но это не самый надежный вариант.

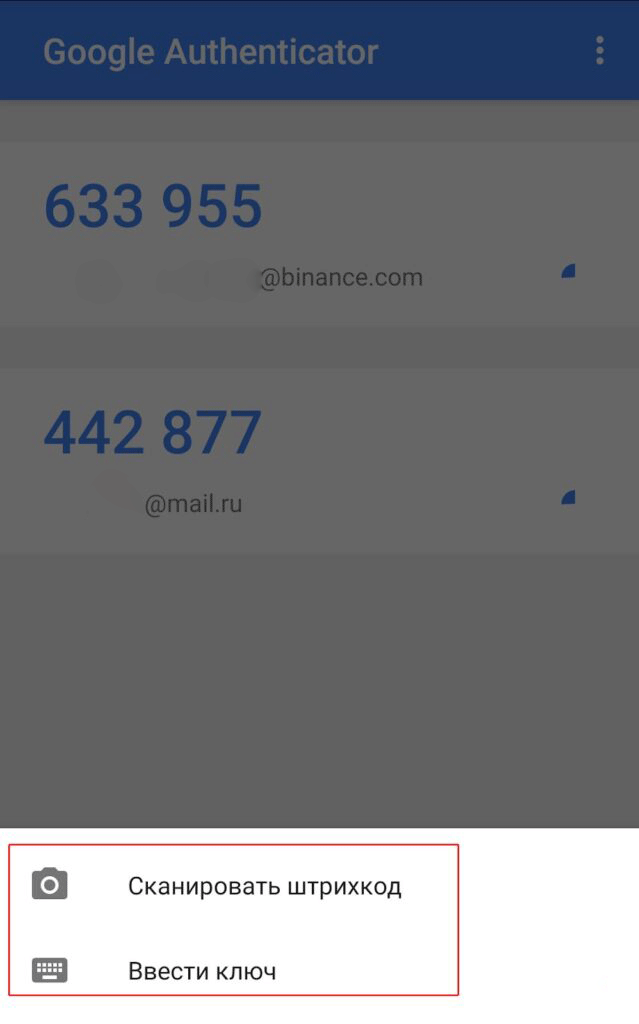

Сервис выведет QR-код и резервный ключ. Откройте Google Authenticator и нажмите символ фотоаппарата, чтобы программа отсканировала штрих-код.

Если по каким-то причинам произошел сбой, например, у вас не работает камера, введите 16-значный ключ 2FA в интерфейсе приложения на смартфоне и нажмите кнопку «Добавить». Неважно добавили вы аккаунт автоматически или вручную, ни в коем случае не забудьте сохранить в надежном месте (желательно на бумаге) код подключения.

Как создать пароль приложения Google Authenticator?

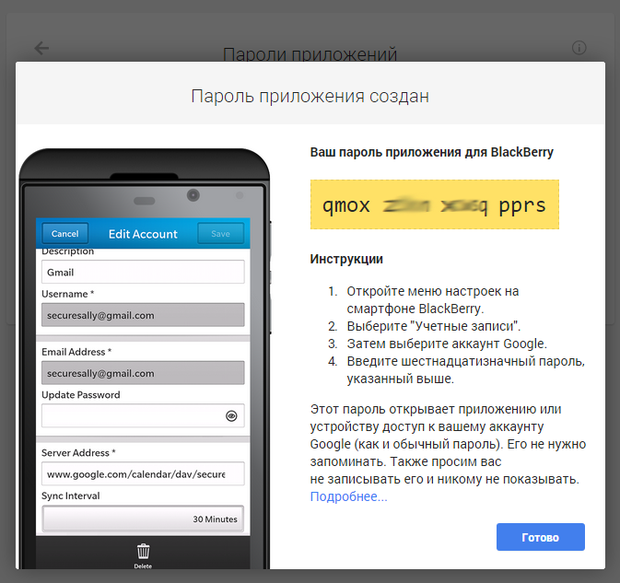

Пароль приложения представляет собой 16-значный код доступа, который дает приложению или устройству разрешение на доступ к вашему аккаунту Google.

Если вы используете двухэтапную аутентификацию и видите ошибку “неправильный пароль” при попытке войти в свою учетную запись Google, пароль приложения может решить проблему. В большинстве случаев вам нужно будет вводить пароль приложения только один раз для каждого приложения или устройства, поэтому не беспокойтесь о его запоминании.

- Нажмите на ссылку “паролей приложений” в секции “Пароль и способ входа в аккаунт” страницы настройки безопасности аккаунта Google. Вас могут попросить войти в свой аккаунт Google.

- Внизу в выпадающем списке выберите приложение, которое вы используете.

- В следующем выпадающем списке выберите устройство, которое вы используете.

- Нажмите кнопку “Создать”.

- Следуйте инструкциям, чтобы ввести пароль приложения (16-значный код в желтой строке) на устройстве.

- Нажмите “Готово”.

Как восстановить Google Authenticator? Что делать, если телефон потерян?

Если у вас активирована двухфакторной аутификации, то, потеряв свой смартфон, вы потеряете и доступ к учетной записи. Записали 16-значный ключ 2FA — прекрасно, нет никаких проблем.

Скачайте программу для двухфакторной аутентификации на другое устройство и добавьте аккаунт вручную. Но если у вас кода восстановления все намного сложнее. Пользователи, прошедшие полную верификацию на бирже, могут обратиться в службу поддержки и там им объяснят, как восстановить гугл аутентификатор. Ну а если вы работаете инкогнито, то сбросить настройки аутентификации Google, можно следующим образом:

- Откройте страницу входа.

- Укажите адрес электронной почты и пароль.

- Когда вас попросят ввести 2fa code, нажмите «Не можете получить доступ к Google Authenticator? ».

- Ознакомьтесь с напоминанием и подтвердите запрос на ликвидацию двухфакторки в окне сайта.

- Перейдите в почтовый ящик, откройте письмо с биржи и нажмите «Confirm reset/ Подтвердить сброс».

Важно! Теперь вам придется пройти полную верификацию личности и только после этого вы сможете заново активировать двухфакторку. Пока вы этого не сделаете ваш биржевой депозит будет заблокирован.

Настройка приложения Google Authenticator на нескольких устройствах

Программу можно настроить так, чтобы она генерировала коды подтверждения на двух или даже трех гаджетах.

- Скачайте google authenticator на каждое устройство, которые вы планируете использовать.

- Перейдите на страницу активации, чтобы отсканировать QR-код или ввести секретный ключ.

Осталось проверить корректность работы 2fa-приложения на каждом девайсе, и сохранить настройки. Таким образом, вы застрахуете себя от потери доступа к 2fa code, маловероятно, что выйдут из строя или будут украдены 2 или 3 устройства одновременно.

Альтернативные приложения двухфакторной аутентификации

Альтернативой google authenticator является утилита Authy, у нее очень удобный интерфейс. Кроме мобильных устройств Authy, можно установить на Windows, macOS или Chrome.

Скачать и установить Authy можно по официальным ссылкам:

- Authy для iOS (iPhone, iPad) — https://apps.apple.com/

- Authy для Android (андроид) — https://play.google.com/

- Authy для Android компьютера (Windows, Mac, Linux) — https://authy.com/download/

Также, для генерации одноразовых кодов, используются приложения:

- Duo Mobile;

- FreeOTP;

- Microsoft Authenticator;

- Яндекс.Ключ.

Если программа, создающая одноразовые цифровые пароли, в ваших глазах выглядит слишком эфемерным методом защиты аккаунта, и вы желаете заполучить что-то более реальное и сверхнадёжное , купите аппаратный токен стандарта U2F (Universal 2nd Factor), созданный FIDO Alliance. Так, вы сможете запереть аккаунт на замок и положить ключ в карман.

Более простая, но менее безопасная альтернатива двухэтапной авторизации это получение кода на адрес электронной почты или через СМС. Последний метод широко практикуется коммерческими банками и электронными платежными системами, например, Киви или Яндекс Деньги.

Заключение

В заключение следует сказать, что если вы прочитаете о взломе двухфакторной аутентификации (google authenticator), а такие посты на форумах иногда встречаются, то, скорее всего, это случилось из-за небрежного хранения 16-значного кода. Хакер просто нашел его на ПК и воспользовался.

Судите сами, легко ли за 30 секунд подобрать нужную комбинацию из шести цифр и сколько вычислительных ресурсов нужно для такой акции? Настраивайте google authenticator и не забывайте о других правилах безопасности, особенно если вы торгуете на криптобирже.

Дата публикации 16.04.2020

Поделитесь этим материалом в социальных сетях и оставьте свое мнение в комментариях ниже.

retro34.ru

retro34.ru